Zarządzanie dostępem uprzywilejowanym

- Odbierz w nieinwazyjny sposób uprawnienia administracyjne wszystkim użytkownikom w Twojej firmowej sieci.

- Zapomnij o instalacji skomplikowanych narzędzi i ich długotrwałej konfiguracji

- Pozwól nam pokazać przyszłość bez uprawnień administratora lokalnego.

Czym jest technologia PAM (Privileged Access Management)?

Zarządzanie dostępem uprzywilejowanym to połączenie rozwiązań IT oraz technologii używanych do zabezpieczania i monitorowania dostępu do krytycznych zasobów organizacji. Rozwiązania PAM obejmują szereg narzędzi do zarządzania hasłami oraz sesjami uprzywilejowanymi. Narzędzia tej klasy odpowiadają także za kontrolę urządzenia służbowego oraz bezpieczne przyznawanie dostępu do aplikacji.

74% naruszeń danych

związanych jest z nadużyciem poświadczeń administratora

Dlaczego kontrolowane zarządzanie dostępem uprzywilejowanym jest tak ważne?

Proces ten pozwala ograniczyć nadmierne przydzielanie uprawnień administratora, które może okazać się powodem powstawania luk w systemie. Wdrożenie takiego rozwiązania nie tylko minimalizuje ryzyko naruszenia bezpieczeństwa, ale także umożliwia szybką interwencję w przypadku zagrożenia. Zarządzanie dostępem uprzywilejowanym to gwarancja zachowania zasady najmniejszego uprzywilejowania (PoLP), która jest fundamentem bezpiecznej infrastruktury IT organizacji.

Zasada najmniejszego uprzywilejowania

Reguła ta zakłada, że podstawowy użytkownik może mieć dostęp jedynie do zestawu uprawnień, którego potrzebuje do wykonania swoich obowiązków. Umożliwia to uzyskanie kontroli nad aktywnością pracowników i daje gwarancję, że nie nadużyją oni swoich uprawnień.

Problem: Najbardziej narażoną częścią Twojej firmowej sieci są punkty końcowe.

System może zostać łatwo zainfekowany

Twoja infrastruktura IT może być zagrożona, jeśli nieświadomy zagrożenia użytkownik, z prawami lokalnego administratora, uruchomi plik zawierający oprogramowanie typu malware.

Zabezpieczenia sieci mogą zostać naruszone

Bezpieczeństwo sieci może zostać naruszone nawet za sprawą jednego użytkownika z podwyższonymi uprawnieniami, który padł ofiarą ataku lub sam jest osobą atakującą.

Odebranie praw administratora zaburza efektywność pracy

Wycofanie praw administratora pozwala na załatanie luk w systemie. Jednocześnie stwarza jednak problem z odpowiednimi uprawnieniami niezbędnymi do wykonania codziennych obowiązków na urządzeniu.

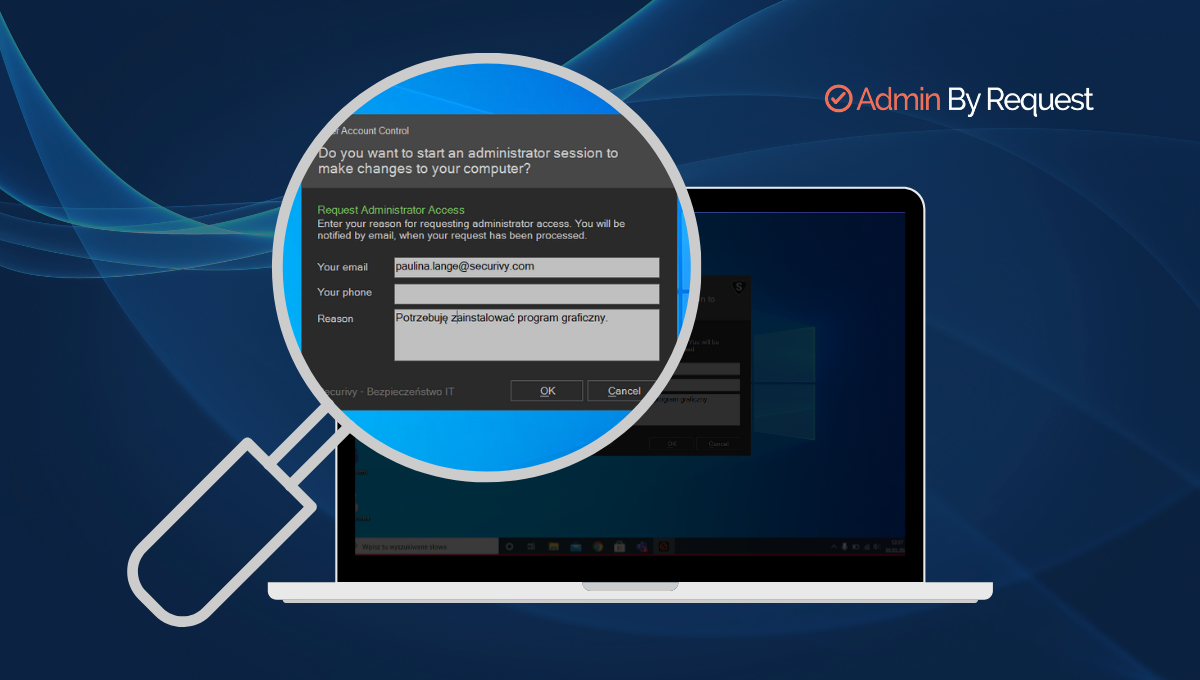

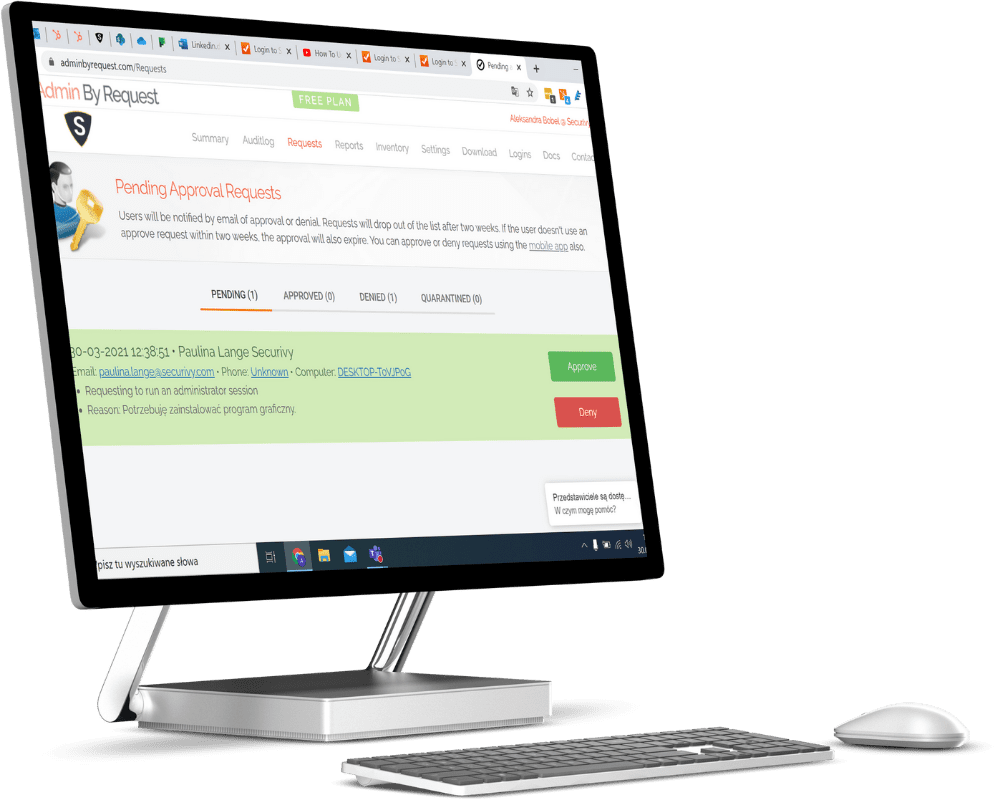

Rozwiązanie: Admin By Request zmniejsza ryzyko zainfekowania systemu przy jednoczesnym utrzymaniu produktywności pracowników.

Zarządzaj uprawnieniami administratora

Uzyskaj kontrolę nad uprawnieniami administratora lokalnego i zarządzaj nimi za pośrednictwem przejrzystego portalu.

Kontroluj aktywność użytkowników uprzywilejowanych

Monitoruj działania użytkowników, aby zapobiec atakom i zagrożeniom ze strony złośliwych programów.

Odbieraj uprawnienia administratora zgodnie z dobrymi praktykami

Zwiększ produktywność, podnosząc uprawnienia dla aplikacji a nie dla użytkowników.

Co wyróżnia Admin By Request?

Łatwość w użyciu

Szybkie wdrożenie i bezproblemowe zarządzanie.

Jeden cel

Stworzony do bezpiecznej elewacji uprawnień administratora lokalnego.

Bezpieczna inwestycja

Niski koszt zakupu. Możliwość testowania i konsultacji.

Elastyczność

Dopasowany do potrzeb Twojej firmy niezależnie od jej wielkości.

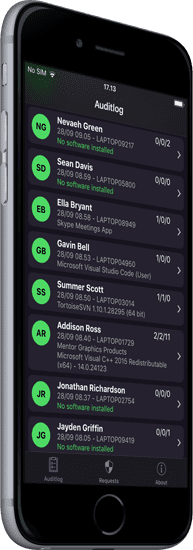

Zarządzaj wszystkim z poziomu aplikacji mobilnej

Zgłoszenia użytkowników i ich wnioski o dostęp uprzywilejowany mogą być autoryzowane poprzez aplikację mobilną. Wystarczy jedno kliknięcie. Aplikacja pozwala także na wgląd w istotne informacje o sesjach uprzywilejowanych, szczegóły dotyczące dostępu administratora oraz aktywności użytkowników.

Gartner okrzyknął PAM najlepszym rozwiązaniem redukującym zagrożenia w cyberprzestrzeni

Konta uprzywilejowane lub konta o wysokich uprawnieniach są głównymi celami atakujących. Technologia PAM pozwala na kompleksową ochronę tych kont – jest to kwestia priorytetowa.

Darmowy plan Admin By Request

Darmowe konto

Zacznij korzystać już dziś

Sprawdź, jak działa Admin By Request i zadbaj o kompleksowe zarządzanie dostępem uprzywilejowanym. Poznaj wszystkie funkcje i możliwości bez żadnych ograniczeń. Możesz zabezpieczyć za darmo do 25 urządzeń oraz 10 serwerów w Twojej firmie oraz korzystać z rozwiązania bezterminowo.

Załóż kontoDowiedz się więcej

Obejrzyj krótki filmik, aby w 3 minuty zapoznać się z podstawowym działaniem Admin By Request.

Admin By Request w liczbach

92%

klientów powiedziało, że czas wdrożenia programu był krótszy niż zakładali

42%

użytkowników stwierdziło, że nie udało im się wdrożyć konkurencyjnego rozwiązania

73%

administratorów zakończyło pełne wdrożenie aplikacji już w ciągu 3 miesięcy

94%

pracowników przyznaje, że zarekomenduje rozwiązanie w nowym miejscu pracy

Dowiedz się więcej o Admin By Request – napisz do nas i skorzystaj z darmowych konsultacji!