Na czym polega wykrywanie podatności?

W wielu miejscach gdzie funkcjonuje oprogramowanie, istnieje spore ryzyko pojawienia się podatności, czyli luk bezpieczeństwa.

Oznaczają one, że w kodzie lub konfiguracji znajdują się obszary, które mogą zostać wykorzystane przez hakerów do przejęcia nad nimi kontroli lub użyte w niekorzystny dla właściciela sposób.

Jak wyglądają procesy

Skanowania i Zarządzania podatnościami

Niestety budowa systemu całkowicie pozbawionego luk w oprogramowaniu jest praktycznie niemożliwa.

Z tego powodu wykorzystuje się narzędzia pozwalające na zarządzanie podatnościami, a konkretnie ich wykrywanie oraz usuwanie.

Aby całość przebiegała sprawnie, wykorzystuje się kilka procesów, które z kolei dzielą się na własne podprocesy i zadania.

Pierwszy z nich polega na odkrywaniu.

Jest to inwentaryzacja wszystkich zasobów w środowisku IT, zarówno sieci, jak i systemu.

Kolejnym procesem jest priorytetyzacja.

Opierająca się na podziale zasobów na grupy i przypisaniu im poziomu ryzyka.

Trzecim procesem jest ocena.

Na tym etapie ustala się dokładną linię bazową ryzyka.

Następna jest naprawa luk w zabezpieczeniach.

Działającą w oparciu o priorytetyzację ryzyka.

Przedostatni krok to weryfikacja.

Zachodząca poprzez skanowanie.

Ostatnią czynnością jest raport.

Dział IT oraz kadra kierownicza otrzymują informacje na temat aktualnego stanu ryzyka związanego z lukami.

Skanowanie i zarządzanie podatnościami – na co możesz jeszcze liczyć?

Jeśli chcesz zweryfikować poziom zabezpieczeń w swojej firmie oraz zidentyfikować luki w oprogramowaniu, chętnie pomożemy Ci wdrożyć skuteczne rozwiązania.

Proponowane przez nas skanery podatności przeanalizują całość zasobów Twojej organizacji, w tym serwery, stacje robocze, aplikacje oraz urządzenia sieciowe.

Dzięki temu dowiesz się gdzie występują luki i jaki jest ich poziom istotności. Priorytetyzacja pozwoli szybciej wyeliminować najbardziej niebezpieczne elementy. Wykrywanie podatności dostarczy Ci wielu cennych informacji o potencjalnych zagrożeniach oraz ich wpływie na bezpieczeństwo Twojej organizacji.

Zabezpiecz swoją firmę już dziś!

Wdrożenie oferowanych przez nas rozwiązań to jeden z najlepszych sposobów na zapobieganie przyszłym atakom hakerskim, które nieodłącznie wiążą się z przestojami w pracy oraz wydatkami finansowymi. Inwestycja w rozwiązania pozwalające na zarządzanie podatnościami zwróci się w postaci bezproblemowego działania systemu oraz ograniczenia kosztów.

Co więcej, zyskasz cenną wiedzę na temat faktycznego stanu bezpieczeństwa Twojego środowiska informatycznego oraz jasny plan działania.

Produkty mają charakter kompleksowy, dlatego też oprócz wykrywania podatności, pozwolą na ich wyeliminowanie i wdrożenie skutecznych zabezpieczeń.

Podejdź do tematu bezpieczeństwa na poważnie i przekonaj się jak wiele możesz zyskać.

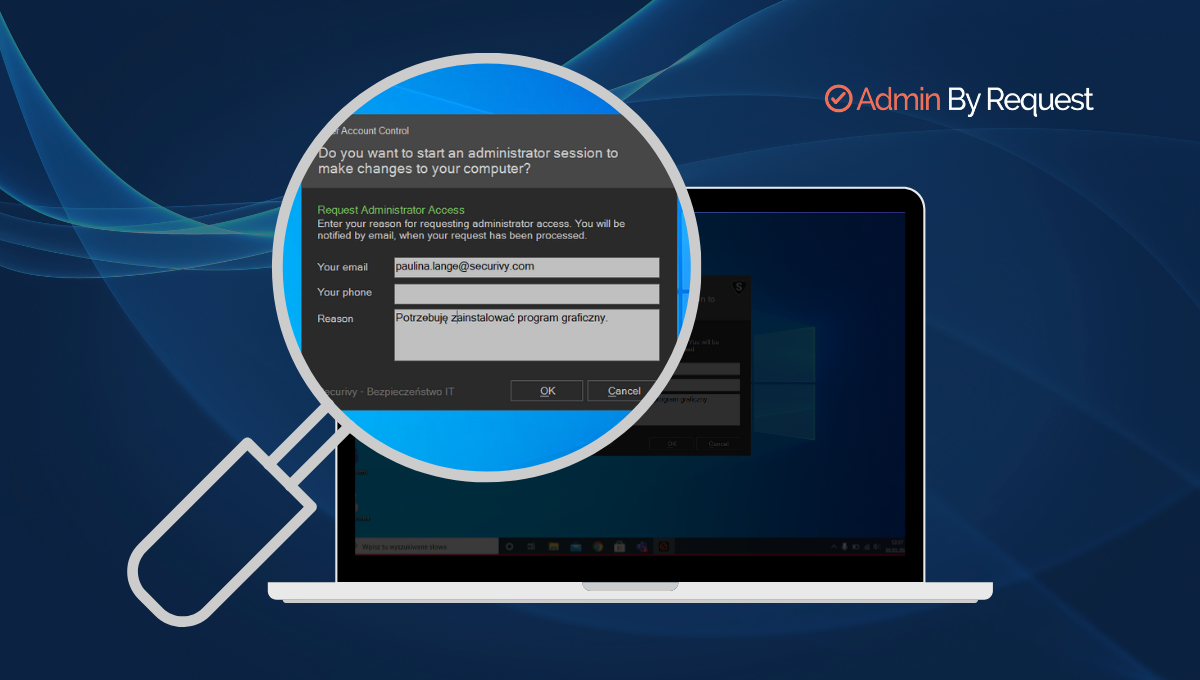

Skontaktuj się z namiSkanowanie bezpieczeństwa pozwala zlokalizować luki systemów IT i odnaleźć podatności, zanim te zostaną wykorzystane przez przestępców. W Securivy przeprowadzamy profesjonalne skanowanie podatności i zarządzanie nimi. To oferta skierowana do wszystkich organizacji, które chcą wdrożyć najwyższe standardy bezpieczeństwa.

Skanowanie bezpieczeństwa z dbałością o każdy detal

Przygotowaliśmy nasze skanery podatności, tak żeby wykrywały i analizowały podatności – skanowanie bezpieczeństwa może odnaleźć każde potencjalne zagrożenie w systemie IT. Dzięki temu nasza usługa zarządzania podatnościami pozwala na bieżącą optymalizację infrastruktury IT. W ten sposób przeciwdziałamy zagrożeniom – przeciwdziałamy, a nie leczymy.

Dlaczego warto wdrożyć skanowanie podatności

Zarządzanie podatnościami przynosi szereg korzyści dla organizacji. Do najważniejszych zaliczamy:

- Pełen przegląd systemów – nasze skanowanie podatności jest kompleksowe, obejmujące zarówno fizyczne, jak i wirtualne systemy. Zapewniamy Ci kompletny obraz infrastruktury IT.

- Maksymalne bezpieczeństwo danych – wczesne wykrycie podatności pozwala odkryć luki, co umożliwia wdrożenie dodatkowych zabezpieczeń, takich jak szyfrowanie danych, czy też uwierzytelnianie wieloskładnikowe.

Ponadto współpracując z nami, otrzymujesz regularne raporty na temat infrastruktury, co zwiększa bezpieczeństwo IT organizacji.

Postaw bezpieczeństwo IT na pierwszym miejscu

Współpracując z Securivy masz pewność, że Twoje systemy są nieustannie monitorowane pod kątem zagrożeń. Skanowanie bezpieczeństwa i wykrywanie podatności to tylko jedna z naszych usług – oferujemy klientom także inne rozwiązania IT, które minimalizują ryzyko naruszeń i ataków. Zapewniamy m.in. kompleksowe zarządzanie infrastrukturą IT, a także zdalną pomoc IT. Dlatego, jeśli zależy Ci na bezpieczeństwo organizacji, to sprawdź nasze usługi IT. Zapewniamy profesjonalne wsparcie oraz doradztwo w wyborze optymalnych rozwiązań dla Twojej firmy.

Dowiedz się więcej o skanowaniu i zarządzaniu podatnościami

Podaj swój adres e-mail, aby otrzymać dodatkowe informacje i materiały.