Firmy bardzo często zaczynają od pytania: „potrzebujemy DLP, bo chcemy zatrzymać wyciek danych”. To zrozumiałe. Problem polega na tym, że w wielu środowiskach realny ból nie zaczyna się od braku klasyfikacji danych, tylko od braku widoczności tego, co użytkownik faktycznie robi z danymi: co kopiuje do schowka, gdzie to wkleja, jakie aplikacje uruchamia, na jakie adresy URL wchodzi, gdzie uploaduje pliki, jakie komendy wykonuje na serwerach i czy działa inaczej niż zwykle. Klasyczne DLP dobrze odpowiada na pytanie „czy to są dane wrażliwe?”. Znacznie gorzej odpowiada na pytanie „kto, kiedy, jak i z jakim kontekstem próbuje je wynieść?”.

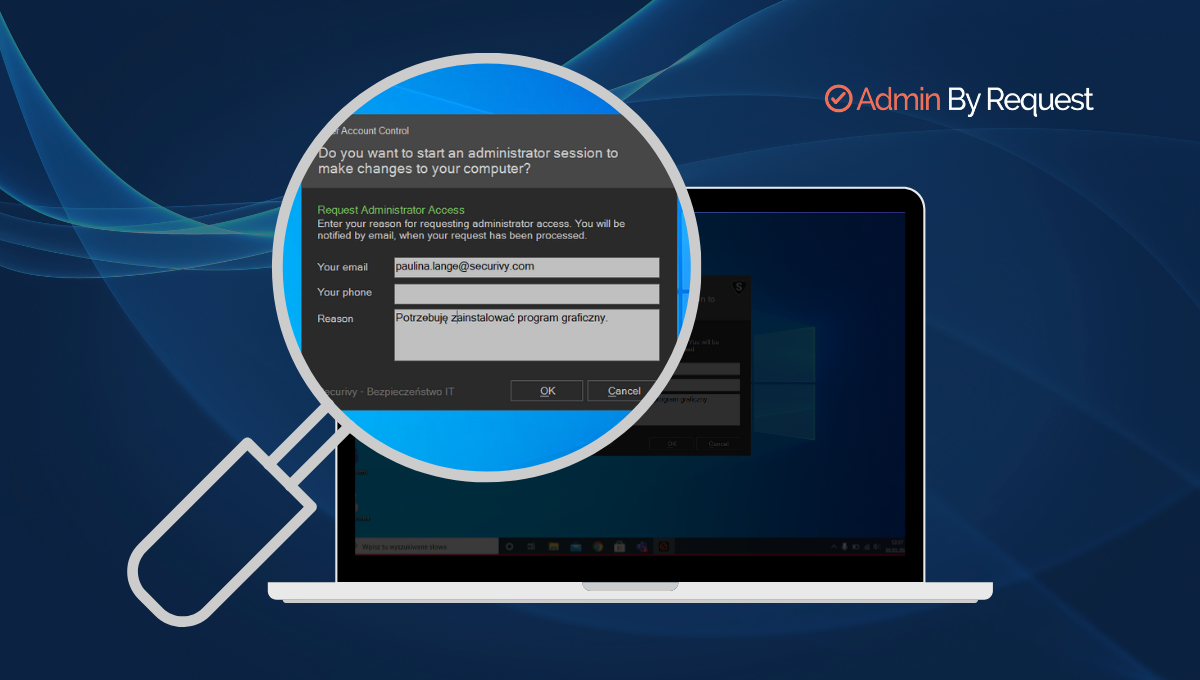

Właśnie dlatego porównanie Syteca z DLP nie powinno zaczynać się od checklisty funkcji. Powinno zaczynać się od problemu, który chcesz rozwiązać. Jeśli Twoja organizacja żyje głównie klasyfikacją dokumentów, etykietami, OCR i precyzyjną inspekcją treści, Syteca nie zastąpi pełnego systemu DLP jeden do jednego. Jeśli jednak największym ryzykiem są działania użytkowników, administratorów i kontraktorów, brak dowodowości po inc ydencie oraz brak możliwości automatycznej reakcji na podejrzane zachowania, Syteca może dać większą wartość operacyjną niż klasyczne DLP. Dokumentacja Syteca pokazuje, że platforma łączy user activity monitoring, alerting, reakcje automatyczne, session replay, monitoring SSH/RDP oraz elementy UEBA i insider threat detection.

Spis treści

Jakie problemy rozwiązuje klasyczne DLP

Klasyczne DLP to podejście skoncentrowane na danych. Jego zadaniem jest identyfikacja, monitorowanie i egzekwowanie polityk ochrony dla danych w spoczynku, w ruchu i w użyciu. W praktyce oznacza to polityki dla poczty, SharePoint, OneDrive, endpointów, chmury, kopiowania do schowka, wydruku, RDP, uploadu do usług chmurowych i innych kanałów, ale punkt ciężkości nadal leży na tym, czy system potrafi rozpoznać, że dany plik, wiadomość lub fragment treści jest wrażliwy. Microsoft Purview opisuje DLP właśnie jako zestaw polityk identyfikujących i chroniących dane data-at-rest, data-in-motion oraz data-in-use.

To podejście ma sens. Jeśli chcesz chronić numery kart płatniczych, dane osobowe, konkretne wzory formularzy, skany dokumentów albo klasy dokumentów prawnych, klasyczne DLP daje narzędzia, których Syteca po prostu nie ma w takim samym zakresie. Microsoft Purview opiera to na sensitive information types, exact data match, trainable classifiers, document fingerprintingu i OCR. Defender for Cloud Apps dodaje content inspection, czyli analizę treści plików według wyrażeń i wzorców, z możliwością inspekcji contentu, metadanych oraz nazw plików. Safetica idzie podobnym torem: publiczna dokumentacja producenta mówi o klasyfikacji opartej na analizie treści, kontekstu, pochodzenia pliku, typie pliku, klasyfikacjach zewnętrznych i OCR.

Jeśli więc Twoim głównym wymaganiem jest formalna klasyfikacja danych, etykietowanie, wykrywanie zbliżonych wersji szablonów dokumentów, skanowanie treści obrazów albo polityki compliance oparte na klasyfikacji treści, tradycyjne DLP nadal pozostaje naturalnym wyborem. Tego nie warto rozmywać. Syteca nie jest klasycznym content inspection engine i nie należy tego przedstawiać inaczej.

Dlaczego klasyczne DLP często nie wystarcza

Problem z DLP zaczyna się wtedy, gdy organizacja chce nim rozwiązać problem, który w istocie nie jest problemem wyłącznie klasyfikacji treści. Sama dokumentacja Microsoftu podkreśla, że skuteczność DLP zależy od jakości identyfikacji i klasyfikacji danych, a redukcja false positive wymaga poprawnego doboru sensitive information types, classifierów, progów, confidence level i kontekstu użycia. Microsoft publikuje wręcz osobne materiały o redukowaniu false positive i zwiększaniu dokładności klasyfikatorów. To pokazuje rzecz bardzo praktyczną: DLP nie zaczyna się od „włącz i działa”, tylko od programu klasyfikacji, strojenia polityk i ciągłej korekty.

Drugi problem to złożoność polityk i wdrożenia. Microsoft Purview ma simulation mode właśnie po to, żeby zobaczyć wpływ polityki na środowisko bez pełnego egzekwowania. Forcepoint z kolei wprost pisze, że źle zbudowane polityki i próba ochrony wszystkiego od pierwszego dnia prowadzą do niezarządzalnego zestawu reguł, utraty zaufania do programu DLP i wysokiej liczby false positive. Ich dokumentacja administracyjna opisuje też wprost kompromis między poziomem czułości i ryzykiem false positive. To nie jest wada jednego vendora, tylko cecha całej klasy narzędzi content-centric security: im bardziej chcesz wykrywać treść precyzyjnie, tym więcej pracy kosztuje dobre strojenie.

Trzeci problem jest jeszcze ważniejszy z perspektywy SOC i IR. DLP bardzo dobrze potrafi powiedzieć, że polityka została naruszona. Znacznie słabiej odpowiada na pytanie, jak wyglądał pełny przebieg działania użytkownika. W alertach DLP zwykle widzisz dopasowaną politykę, użytkownika, lokalizację i fragment dopasowania lub incydent zgrupowany wokół aktywności. Nie dostajesz z definicji pełnego replayu całej sesji ekranowej, ze schowkiem, aktywnym oknem, aplikacją, URL-em, kolejnością działań i możliwością przewinięcia zdarzenia jak filmu. W przypadku incydentu insider threat albo nadużycia uprzywilejowanego użytkownika ten brak kontekstu bywa ważniejszy niż sama informacja, że wyciek „mógł” nastąpić.

Jest jeszcze czwarty aspekt: administratorzy, kontraktorzy i sesje zdalne. W dokumentacji klasycznego DLP znajdziesz ochronę kanałów i aktywności, ale nie tożsamy z UAM/PAM model pełnej widoczności pracy na RDP, SSH czy jump hostach. Jeśli problemem jest to, że zewnętrzny DBA, serwisant albo administrator wykonuje działania poza uzgodnionym zakresem, klasyfikacja treści może być ważna, ale sama nie da Ci pełnego obrazu zdarzenia. I właśnie tu zaczyna się obszar, w którym Syteca bywa praktyczniejsza.

Syteca stosuje inne podejście do ochrony przed wyciekiem danych

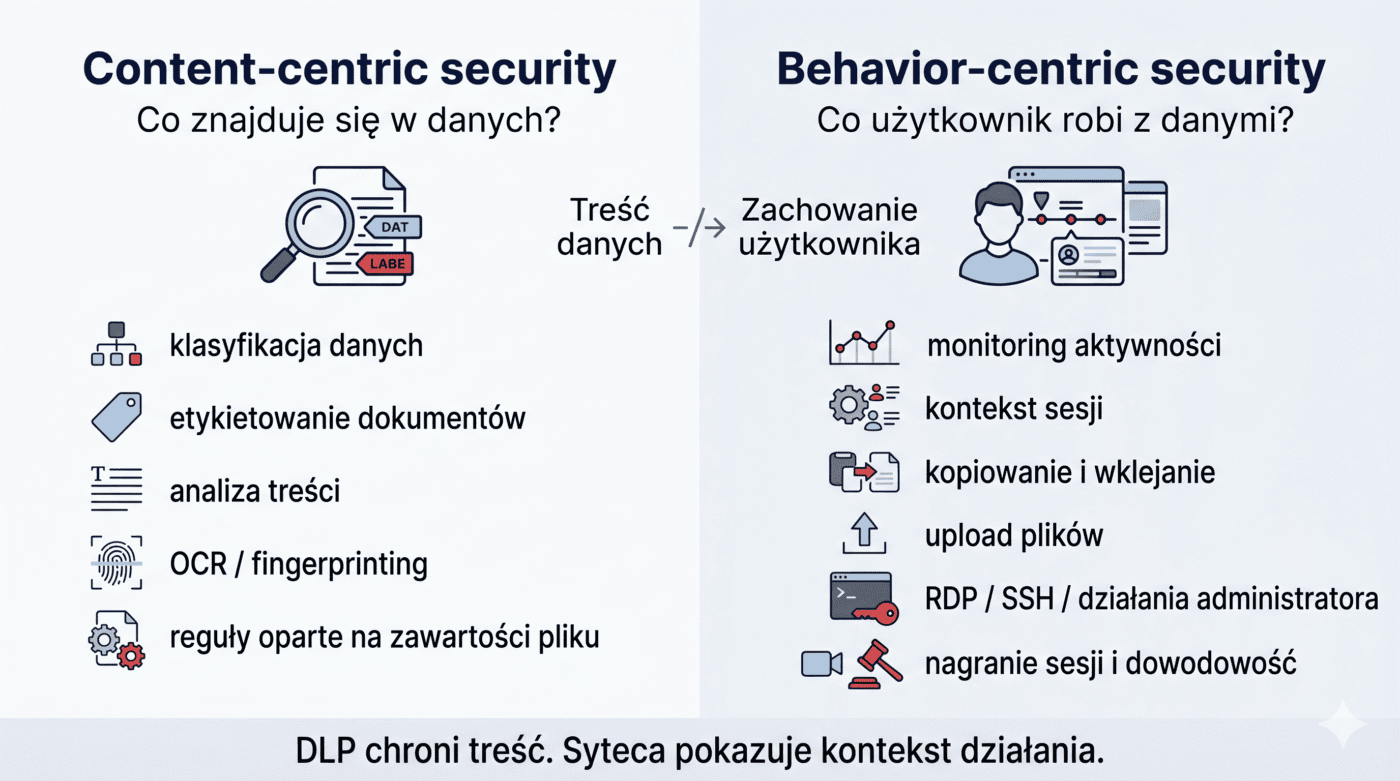

Najprościej ujmując, klasyczne DLP pyta: „czy te dane są wrażliwe?”. Syteca pyta: „kto, gdzie, kiedy i jak wykonuje ryzykowną akcję?”. To jest różnica między podejściem content-centric a behavior-centric. To określenie traktuj jako praktyczną ramę architektoniczną, a nie oficjalną etykietę producenta. W dokumentacji Syteca widać jednak bardzo wyraźnie, że rdzeń platformy stanowią monitorowanie aktywności użytkownika, sesje, metadane, alerty, dochodzenie incydentowe i reagowanie na zachowanie użytkownika, a nie pełna klasyfikacja treści dokumentów.

To podejście dobrze wpisuje się w insider threat. CISA definiuje insider threat jako ryzyko, że insider wykorzysta autoryzowany dostęp lub zrozumienie organizacji, aby jej zaszkodzić, celowo albo nieumyślnie. Microsoft definiuje UEBA jako podejście wykorzystujące machine learning i behavioral analytics do budowania profili zachowań użytkowników i encji oraz wykrywania odchyleń. Syteca ma w dokumentacji zarówno insider threat positioning, jak i funkcję UEBA z abnormal user patterns oraz risk score dla sesji. Ważna uczciwa uwaga: według dokumentacji Syteca funkcje UEBA i risk score nie są dostępne w modelu SaaS.

Z punktu widzenia zespołu bezpieczeństwa oznacza to coś bardzo konkretnego. Syteca nie musi wiedzieć, że plik jest oficjalnie oznaczony etykietą „Poufne”, żeby wykryć zachowanie wysokiego ryzyka. Wystarczy, że użytkownik masowo kopiuje dane do schowka, wkleja je do przeglądarki na domenie GenAI, uruchamia nieautoryzowaną aplikację, wykonuje podejrzane komendy przez SSH, pracuje poza godzinami, eksportuje dane do chmury lub robi to z urządzenia czy konta odbiegającego od dotychczasowego profilu. W takim scenariuszu ciężar analizy przesuwa się z „czy treść jest wrażliwa?” na „czy zachowanie jest niebezpieczne i czy potrafimy je natychmiast zatrzymać albo udowodnić?”.

Jak Syteca realizuje funkcje zbliżone do DLP

Technicznie Syteca robi to przez złożenie kilku warstw telemetrycznych i reakcyjnych. Pierwsza warstwa to monitoring sesji i metadanych. Syteca zapisuje aktywność ekranową oraz metadane takie jak aktywne okno, nazwa aplikacji, URL, tekst ze schowka, file upload, komendy i parametry. Session Viewer działa jak odtwarzacz sesji z metadanymi, a nie jak zwykły log viewer. To jest kluczowe, bo po incydencie możesz wrócić do momentu zdarzenia i zobaczyć ciąg przyczynowo-skutkowy.

Druga warstwa to alert rules. Syteca pozwala budować alerty na parametrach takich jak Application, Title, Username, Keystrokes, URL, Clipboard Copy, Clipboard Paste, File Upload, Linux Command i Linux Parameter. Dodatkowo wspiera regex w alertach dla Windows i Linux, używając operatora Matches. To oznacza, że możesz budować reguły nie tylko na prostych słowach, ale też na wzorcach: numerach PESEL, IBAN-ach, numerach kart, nazwach projektów, kodach klientów czy własnych identyfikatorach biznesowych.

Trzecia warstwa to kontrola konkretnych wektorów wynoszenia danych. Clipboard monitoring na Windows i macOS loguje operacje copy, cut i paste, zapisując tekst oraz umożliwiając jego wyszukiwanie i wiązanie z alertami. URL monitoring zapisuje odwiedzane domeny i pełne URL-e w szczegółach sesji. File upload monitoring pokazuje czas, użytkownika, stację, proces, ścieżkę, nazwę pliku, rozszerzenie i — dla przeglądarek — URL strony uploadu. W praktyce to już bardzo blisko operacyjnej funkcjonalności DLP dla konkretnych kanałów exfiltracji, nawet jeśli bez pełnej klasyfikacji samej treści dokumentu.

Czwarta warstwa to reakcja. W Syteca alert może wyświetlić warning użytkownikowi, wysłać powiadomienie, zabić proces albo zablokować użytkownika. Blokada może działać również z poziomu live session. Dla SOC to robi różnicę, bo zamiast tylko dostać alarm o naruszeniu polityki, możesz przejść od detekcji do wymuszonej reakcji. Dokumentacja wyraźnie opisuje show warning message, kill application i block user on all computers.

Piąta warstwa to SSH/RDP i działania uprzywilejowane. Syteca monitoruje RDP, nagrywa sesje, pozwala je audytować i eksportować do analizy śledczej. Na Linuksie rejestruje sesje terminalowe i SSH, w tym komendy oraz parametry, a także umożliwia alertowanie na konkretne polecenia. Po połączeniu z modułem PAM dochodzi do tego kontrola dostępu, JIT, MFA, ograniczenia czasowe, checkout sekretów, monitoring sesji uprzywilejowanych i lepsza rozliczalność administratorów oraz kontraktorów. Dla wielu organizacji to właśnie jest brakujący element „ochrony przed wyciekiem”, którego klasyczny DLP sam nie załatwia.

Praktyczne scenariusze DLP-like w Syteca

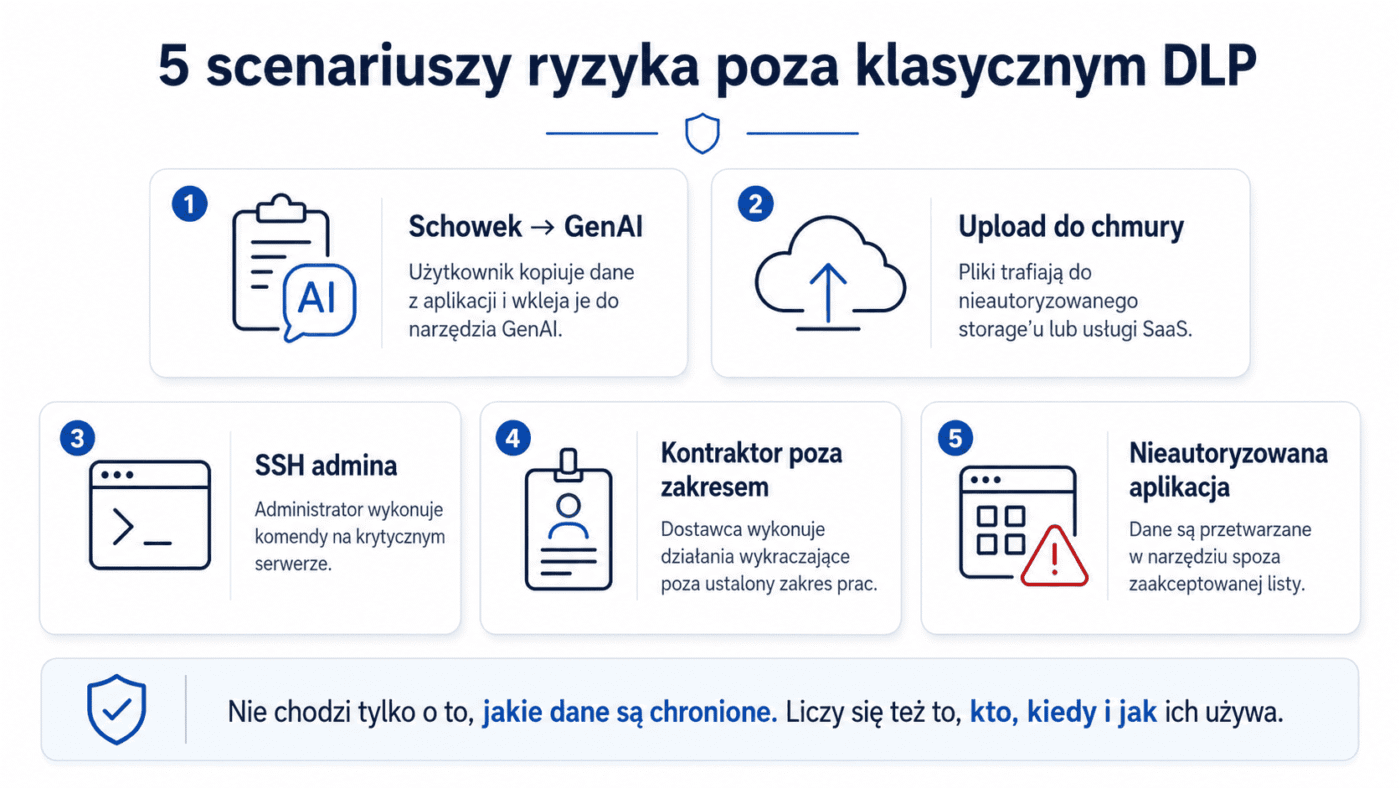

Pracownik kopiuje dane do schowka i wkleja je do narzędzia GenAI. To nie jest dziś egzotyczny scenariusz, tylko codzienność. W Syteca możesz zestawić clipboard monitoring, clipboard paste alert, URL monitoring oraz regex dla wzorców danych. W praktyce reguła może wykrywać jednocześnie paste do domen typu ChatGPT, Copilot lub innego narzędzia AI oraz obecność wklejanego wzorca, na przykład numerów klienta, fragmentów kodu czy określonych fraz. To nie jest pełne content inspection dokumentu jak w DLP, ale dla zespołu bezpieczeństwa często jest wystarczające, bo pokazuje konkretną akcję użytkownika: copy, paste, domenę i kontekst sesji. To wniosek architektoniczny oparty na możliwościach alertów URL, Clipboard Paste i regex w Syteca.

Użytkownik uploaduje plik do WeTransfer, Dropbox albo prywatnego Google Drive. Tu Syteca jest wyjątkowo praktyczna. File Upload Monitoring pokazuje nie tylko to, że upload był, ale także kiedy, przez jaki proces, z jakiej ścieżki lokalnej, jakiego pliku i na jaki URL. Otwierasz wskazaną sesję dokładnie w miejscu uploadu. Jeśli chcesz, ten sam alert może wyświetlić warning albo uruchomić akcję automatyczną. To już nie jest abstrakcyjny incydent z polityki. To jest dowód, kto przeniósł jaki plik, jakim narzędziem i dokąd.

Administrator wykonuje podejrzane komendy przez SSH. Klasyczne DLP w takim miejscu zwykle schodzi na dalszy plan, bo problemem nie jest wyłącznie treść pliku, tylko działanie administratora. Syteca rejestruje SSH, widzi komendy i parametry, potrafi budować alerty na Command i Parameter, a sesje można później odtworzyć. Jeśli Twoim problemem są polecenia typu sudo, eksport bazy, zmiana uprawnień, kopiowanie katalogów albo nietypowe działania wykonywane poza standardowym oknem serwisowym, Syteca daje kontekst, którego klasyczny content-centric DLP zwykle nie dostarcza.

Kontraktor pracuje na krytycznym systemie poza ustalonym zakresem. Tu najlepiej widać sens połączenia PAM + Insider Threat. Z dokumentacji Syteca PAM wynika, że platforma wspiera workflowy dostępu, MFA, OTP, ograniczenia czasowe, checkout haseł, monitoring sesji uprzywilejowanych i use case’y dla third-party access. Jeśli kontraktor łączy się do systemu przez wyznaczony kanał, a jego sesja jest nagrywana i objęta alertami, masz i kontrolę wejścia, i widoczność działań, i materiał dowodowy po incydencie. W praktyce to jest często cenniejsze niż samo wykrycie, że w jakimś miejscu pojawił się dokument z wrażliwą treścią.

Użytkownik uruchamia nieautoryzowaną aplikację. Syteca pozwala alertować na Application, a dokumentacja opisuje także kill application jako akcję dodatkową. Dzięki temu możesz nie tylko zarejestrować uruchomienie zabronionego narzędzia, lecz także natychmiast je zatrzymać, ostrzec użytkownika, a w wariantach Windows nawet zablokować samego użytkownika. To jest bardzo użyteczne w scenariuszach typu nieautoryzowany klient chmurowy, prywatny komunikator, narzędzie do zdalnego pulpitu, własny archiwizer albo aplikacja do masowego eksportu.

Nietypowa aktywność insider threat, masowe kopiowanie danych, działania poza godzinami. Tu wchodzi UEBA i risk score. Syteca opisuje abnormal user sessions, user behavior rules i ryzyko liczone na podstawie alertów oraz anomalii zachowania. Jeżeli organizacja ma problem z zachowaniami odbiegającymi od normy — pracą z rzadko używanego hosta, aktywnością poza godzinami, anomalią wolumenu działań albo zmienionym profilem użytkownika — Syteca jest bliżej realnego problemu niż klasyczne DLP oparte głównie na treści. Trzeba jednak pamiętać, że według dokumentacji te funkcje dotyczą on-prem i nie są dostępne w SaaS.

Syteca vs klasyczne DLP vs Safetica

Porównanie nie powinno zaczynać się od pytania, które narzędzie ma więcej pól w karcie katalogowej. Lepsze pytanie brzmi: czy chcesz chronić dane głównie przez klasyfikację treści, czy przez kontrolę zachowania użytkownika? Poniższa tabela syntetyzuje publiczną dokumentację Syteca, Safetica oraz dojrzałych platform DLP opartych na klasyfikacji treści. Tam, gdzie publiczna dokumentacja Safetica nie eksponuje danej funkcji tak jasno jak Syteca albo klasyczne DLP, używam oznaczenia „ograniczone/publicznie nieeksponowane”, a nie arbitralnego „nie”.

| Obszar | Syteca | Klasyczne DLP | Safetica | Komentarz praktyczny |

| Klasyfikacja danych | Ograniczona | Bardzo mocna | Mocna | DLP i Safetica budują ochronę wokół klasyfikacji; Syteca wokół aktywności użytkownika. |

| Content inspection | Ograniczone wzorce w alertach, nie pełny silnik DLP | Tak | Tak | Microsoft i Safetica opisują analizę treści; Syteca używa alertów, regex i metadanych, a nie pełnego content inspection engine. |

| OCR | Nie jako rdzeń platformy | Tak | Tak | OCR to domena klasycznego DLP i Safetica; Syteca nie jest pod to pozycjonowana. |

| Fingerprinting / EDM | Nie | Tak | Częściowo przez klasyfikację i kontekst, ale nie jako odpowiednik EDM | Dokument fingerprinting i EDM są charakterystyczne dla dojrzałego DLP. |

| Regex | Tak | Tak | Tak | Wszystkie trzy podejścia wspierają wzorce, ale tylko DLP/Safetica budują na nich pełną klasyfikację danych. |

| Monitoring clipboard | Tak | Zależnie od platformy | Ograniczone/publicznie mniej eksponowane | Syteca ma natywny clipboard monitoring i alerty copy/paste; Microsoft endpoint DLP także potrafi audytować clipboard; w Safetica publicznie mocniej akcentowane są polityki danych niż pełen replay schowka. |

| Monitoring uploadów | Tak | Tak | Tak | Wszystkie potrafią objąć upload, ale Syteca pokazuje proces, ścieżkę, plik i URL w kontekście sesji. |

| Monitoring aplikacji | Tak | Częściowo | Tak | Syteca alertuje po aplikacji i może zabić proces; Safetica ma application activity management; DLP zwykle skupia się na aktywnościach i kanałach, nie na replayu pracy w aplikacji. |

| Monitoring URL | Tak | Tak | Tak | Syteca śledzi URL w sesji; DLP i Safetica obejmują web upload i polityki webowe. |

| Monitoring komend | Tak | Ograniczone/publicznie niecentralne | Publicznie nieeksponowane | To jeden z obszarów przewagi Syteca, szczególnie dla Linux/SSH. |

| SSH / RDP | Tak | Częściowo | Ograniczone/publicznie nieeksponowane | Syteca wprost opisuje monitoring i recording RDP oraz SSH; Safetica mówi o remote work protection, ale nie eksponuje tego jako pełny monitoring sesji administratora. |

| Session recording | Tak | Zwykle nie jest to rdzeń DLP | Publicznie nieeksponowane | Tu Syteca wyraźnie się wyróżnia. |

| UEBA | Tak, on-prem | Zależnie od platformy i dodatkowych modułów | Częściowo, risk/contextual defense | Syteca ma abnormal user patterns i risk score; Safetica rozwija contextual risk analysis; nie jest to jednak to samo co pełne session-centric UEBA w Syteca. |

| Insider threat | Tak | Częściowo | Tak | Safetica i Syteca obie łączą DLP z insider risk, ale Syteca mocniej akcentuje sesje i działania uprzywilejowane. |

| Risk score | Tak, on-prem | Zależnie od platformy | Tak, cloud-hosted | W Syteca dotyczy sesji i anomalii; w Safetica dotyczy operacji na danych. |

| PAM | Tak | Zwykle poza zakresem DLP | Nie jest rdzeniem produktu | Syteca łączy UAM z PAM, co ma duże znaczenie dla administratorów i kontraktorów. |

| Kontrola administratorów | Bardzo mocna | Ograniczona | Ograniczona/pośrednia | Syteca ma monitoring sesji uprzywilejowanych, sekrety, ograniczenia czasowe i replay. |

| Automatyczne reakcje | Tak | Tak | Tak | Różnica leży w typie reakcji: Syteca reaguje na zachowanie i proces/sesję, DLP i Safetica częściej na transfer danych/politykę. |

| Kill application | Tak | Częściowo, zależnie od platformy | Publicznie nieeksponowane jako główna funkcja | Syteca ma to wprost w alertach. |

| Block user | Tak | Częściowo | Częściowo | Syteca potrafi blokować użytkownika globalnie; DLP/Safetica częściej blokują aktywność lub transfer. |

| Forensic visibility | Bardzo mocna | Średnia | Średnia | Syteca daje replay sesji; Safetica daje m.in. shadow copy; klasyczne DLP daje incydent i treść/politykę. |

| Replay incydentu | Tak | Ograniczony | Ograniczony | Największa różnica między Syteca a większością DLP. |

| Łatwość wdrożenia | Często wyższa, bo mniej zależy od programu klasyfikacji | Niższa przy rozbudowanych politykach | Często wyższa niż klasyczne enterprise DLP | To wniosek praktyczny: Syteca i Safetica mogą szybciej dać efekt tam, gdzie nie masz dojrzałego data governance. |

| Utrzymanie polityk / TCO | Zwykle prostsze | Zwykle wyższa złożoność | Pośrednie | Im więcej content-based polityk, klasyfikacji i wyjątków, tym wyższy koszt utrzymania. To nie jest absolut, ale częsty wzorzec wdrożeniowy. |

Jeśli szukasz DLP głównie do klasyfikacji danych, wykrywania treści w dokumentach, OCR i fingerprintingu, klasyczne DLP albo Safetica będą bliżej tego wymagania. Jeśli jednak Twoim głównym problemem jest to, że nie widzisz, co faktycznie robi użytkownik, administrator albo kontraktor, Syteca może być mocniejszym wyborem. Szczególnie wtedy, gdy liczy się session replay, SSH/RDP, szybka reakcja, dochodzenie po incydencie i realna kontrola nad użytkownikami uprzywilejowanymi.

Kiedy wybrać Syteca, kiedy DLP, kiedy oba podejścia razem

Syteca będzie szczególnie dobrym wyborem, jeśli największym problemem jest brak widoczności działań użytkowników, a nie brak silnika klasyfikacji danych. Dotyczy to zwłaszcza organizacji z dużą liczbą administratorów, kontraktorów, outsourcerów IT, środowisk serwerowych, pracy zdalnej, operacji przez RDP/SSH i wymagań dowodowych po incydencie. Jeśli chcesz widzieć kopiowanie, wklejanie, uploady, uruchamiane aplikacje, odwiedzane URL-e, komendy i przebieg całej sesji, Syteca odpowiada na ten problem bezpośrednio. To samo dotyczy sytuacji, w których SOC potrzebuje szybkiej drogi od alertu do pełnej rekonstrukcji incydentu.

Klasyczne DLP będzie lepszym wyborem, jeśli Twoja organizacja ma dojrzały program data governance, formalne etykiety, regulacyjne wymagania oparte na klasyfikacji, potrzebę OCR, EDM, document fingerprintingu albo ochrony danych w wielu kanałach przede wszystkim na podstawie treści. Jeśli musisz precyzyjnie wykrywać konkretne typy dokumentów i egzekwować politykę na bazie tego, „co jest w środku”, DLP wygrywa. Safetica jest tu ciekawym wariantem pośrednim: to nadal rozwiązanie mocno DLP-owe i klasyfikacyjne, ale wzbogacone o insider risk, contextual risk analysis i lżejszy model wdrożeniowy niż część dużych platform enterprise.

Najmocniejszy wariant w wielu dużych środowiskach to jednak nie „Syteca zamiast DLP”, tylko „Syteca obok DLP”. DLP chroni treść. Syteca pokazuje zachowanie. DLP wykrywa dane wrażliwe, etykiety, formularze, skany i patterny. Syteca pokazuje użytkownika, sesję, ciąg działań, kontekst administracyjny i materiał dowodowy. DLP odpowiada na pytanie „czy to naruszenie polityki ochrony danych?”. Syteca odpowiada na pytanie „co ten użytkownik dokładnie zrobił i czy trzeba go zatrzymać teraz?”. Te dwa światy nie wykluczają się, tylko domykają.

Warto też uczciwie zaznaczyć ograniczenia. Po pierwsze, Syteca UEBA/risk score według dokumentacji nie jest dostępne w SaaS. Po drugie, Safetica bardzo szybko rozwija warstwę contextual defense i in-cloud content analysis, więc każde porównanie powinno być regularnie odświeżane. Po trzecie, „klasyczne DLP” nie jest jednym produktem — możliwości Microsoft Purview, Forcepoint czy innych platform różnią się zakresem oraz licencjonowaniem. Ta różnica nie zmienia jednak głównej tezy: jeśli główne ryzyko jest behavioral, samo content inspection może nie wystarczyć.

Podsumowanie

W wielu organizacjach problemem nie jest wyłącznie brak DLP. Problemem jest brak widoczności i kontroli nad tym, co użytkownicy robią z danymi. Jeśli nie widzisz kopiowania, wklejania, uploadów, aplikacji, URL-i, komend i sesji administratorów, samo wdrożenie DLP może nie rozwiązać problemu. W takich scenariuszach Syteca nie zastępuje pełnego DLP w sensie klasyfikacji danych, OCR czy fingerprintingu. Może jednak dać większą wartość operacyjną tam, gdzie liczy się insider threat, monitoring administratorów, kontrola kontraktorów, dowodowość po incydencie i automatyczna reakcja na ryzykowne zachowanie.

Jeśli rozważasz DLP, ale głównym problemem jest brak widoczności działań użytkowników, administratorów lub kontraktorów, sensownym pierwszym krokiem jest warsztat techniczny oparty na realnych scenariuszach: clipboard do GenAI, upload do chmury, SSH/RDP, aktywność poza godzinami, masowe kopiowanie danych, użycie nieautoryzowanych aplikacji. W takim modelu da się szybko sprawdzić, czy Syteca powinna w Twojej architekturze pełnić rolę alternatywy dla DLP, uzupełnienia dla DLP, czy warstwy PAM + Insider Threat obok istniejącej ochrony danych.

Zobacz, jak Syteca PAM działa w praktyce

🎯 Umów się na indywidualną prezentację z inżynierem:

https://hs.securivy.com/meetings/securivy/prezentacja-ekran-system

🧪 Rozpocznij darmowe 30-dniowe testy:

https://share.hsforms.com/2BnvUBY55RZygQn1XS3qbowyio8

🎥 Obejrzyj webinar VOD: Demo Syteca

https://www.youtube.com/watch?v=7w5dlinO5dE

FAQ – najczęściej zadawane pytania

Czy Syteca jest pełnym systemem DLP?

Nie. Syteca nie jest pełnym systemem DLP w rozumieniu klasyfikacji danych, OCR, document fingerprintingu, etykietowania i zaawansowanej inspekcji treści. Syteca działa inaczej: koncentruje się na monitorowaniu aktywności użytkowników, administratorów i kontraktorów, wykrywaniu ryzykownych zachowań, alertach, automatycznych reakcjach oraz odtwarzaniu sesji po incydencie.

Kiedy Syteca może być alternatywą dla klasycznego DLP?

Syteca może być alternatywą dla DLP wtedy, gdy głównym problemem organizacji nie jest formalna klasyfikacja danych, ale brak widoczności tego, co użytkownicy faktycznie robią z danymi. Dotyczy to scenariuszy takich jak kopiowanie danych do schowka, wklejanie ich do narzędzi GenAI, upload do chmury, użycie nieautoryzowanych aplikacji, praca poza godzinami, działania kontraktorów oraz aktywność administratorów przez RDP lub SSH.

Czym różni się podejście Syteca od klasycznego DLP?

Klasyczne DLP odpowiada przede wszystkim na pytanie: czy dane są wrażliwe? Syteca odpowiada na inne pytanie: kto, kiedy, gdzie i w jaki sposób wykonuje ryzykowną akcję? To różnica między podejściem content-centric, skoncentrowanym na treści danych, a podejściem behavior-centric, skoncentrowanym na zachowaniu użytkownika i kontekście sesji.

Jakie działania użytkowników może monitorować Syteca?

Syteca może monitorować między innymi aktywne okna, uruchamiane aplikacje, odwiedzane adresy URL, kopiowanie i wklejanie danych przez schowek, upload plików, naciśnięcia klawiszy, komendy wykonywane w sesjach terminalowych oraz aktywność w sesjach RDP i SSH. Dzięki temu pozwala odtworzyć nie tylko pojedynczy alert, ale cały ciąg działań prowadzących do incydentu.

Czy Syteca może wykrywać kopiowanie danych do schowka i uploady do chmury?

Tak. Syteca obsługuje monitoring schowka, alerty dla operacji Clipboard Copy i Clipboard Paste, monitoring adresów URL oraz monitoring uploadu plików. W praktyce pozwala to wykrywać scenariusze takie jak kopiowanie danych z aplikacji biznesowej, wklejanie ich do przeglądarki, przesyłanie plików do chmury lub używanie nieautoryzowanych narzędzi internetowych.

Dlaczego session replay jest ważny w ochronie przed wyciekiem danych?

Session replay pozwala odtworzyć przebieg sesji użytkownika jak nagranie. W kontekście incydentu daje to dużo więcej niż sam log lub alert DLP, ponieważ pokazuje kolejność działań, aplikacje, okna, adresy URL, komendy i kontekst operacyjny. Dzięki temu zespół bezpieczeństwa może szybciej ustalić, co dokładnie zrobił użytkownik, czy doszło do naruszenia i jakie działania należy podjąć.

Kiedy klasyczne DLP będzie lepszym wyborem niż Syteca?

Klasyczne DLP będzie lepszym wyborem wtedy, gdy priorytetem jest formalna klasyfikacja danych, etykietowanie dokumentów, OCR, exact data match, document fingerprinting, wykrywanie konkretnych wzorców treści i compliance oparty na tym, co znajduje się wewnątrz pliku lub wiadomości. Syteca nie powinna być przedstawiana jako pełny zamiennik takich mechanizmów.

Czy Syteca nadaje się do monitorowania administratorów i kontraktorów?

Tak. To jeden z najmocniejszych scenariuszy użycia Syteca. Platforma łączy monitoring aktywności użytkowników z kontrolą sesji uprzywilejowanych, nagrywaniem RDP i SSH, zarządzaniem dostępem, alertami oraz automatycznymi reakcjami. Dzięki temu dobrze sprawdza się przy kontroli administratorów, zewnętrznych dostawców IT, serwisantów, DBA i innych osób pracujących na krytycznych systemach.

Jak Syteca pomaga w scenariuszach insider threat?

Syteca pomaga w scenariuszach insider threat przez obserwację zachowań użytkowników i wykrywanie działań odbiegających od normy. Może to obejmować nietypowe godziny pracy, masowe kopiowanie danych, używanie nieautoryzowanych aplikacji, podejrzane komendy, upload plików, działania na kontach uprzywilejowanych lub aktywność kontraktora wykraczającą poza ustalony zakres.

Czy Syteca i DLP mogą działać razem?

Tak. W wielu organizacjach najlepszym modelem nie jest Syteca zamiast DLP, ale Syteca obok DLP. DLP chroni treść danych, klasyfikuje dokumenty i egzekwuje polityki oparte na zawartości. Syteca pokazuje zachowanie użytkownika, kontekst sesji, działania administratorów, aktywność kontraktorów i materiał dowodowy po incydencie. Te podejścia się uzupełniają.

Jakie są główne ograniczenia Syteca w porównaniu z DLP?

Główne ograniczenie polega na tym, że Syteca nie jest silnikiem klasyfikacji treści takim jak klasyczne DLP. Nie zastępuje w pełni OCR, document fingerprintingu, exact data match ani rozbudowanych polityk opartych na zawartości dokumentów. Jej przewaga leży gdzie indziej: w monitoringu zachowań, sesjach, kontekście, dowodowości i kontroli użytkowników uprzywilejowanych.

Dla jakich organizacji Syteca będzie szczególnie wartościowa jako warstwa ochrony przed wyciekiem danych?

Syteca będzie szczególnie wartościowa dla organizacji, które mają wielu administratorów, kontraktorów, outsourcerów IT, środowiska serwerowe, dostęp przez RDP lub SSH, pracę zdalną i wysokie wymagania dowodowe po incydencie. Sprawdzi się tam, gdzie ryzyko wynika nie tylko z samej treści danych, ale z tego, kto ma do nich dostęp i co faktycznie z nimi robi.