Tag Archives: windows

Syteca jako alternatywa dla DLP. Kiedy monitoring zachowań użytkowników daje więcej niż klasyczne DLP?

Firmy bardzo często zaczynają od pytania: „potrzebujemy DLP, bo chcemy zatrzymać wyciek danych”. To zrozumiałe....

Syteca 2025/2026 – podsumowanie osiągnięć i droga naprzód (ROADMAPA)

Priorytety minionego roku Rok 2025 był dla Syteca okresem, w którym skupiono się na funkcjach zauważalnych...

Jaki antywirus do firmy wybrać?

Jaki jest najlepszy antywirus dla firmy? Wybór odpowiedniego programu do zabezpieczenia infrastruktury firmowej, danych i...

Najlepsze komunikatory internetowe. Jak wybrać komunikatory dla firm?

W dzisiejszych czasach komunikatory internetowe są kluczowym narzędziem zapewniającym efektywną wymianę informacji w firmach. Praca zdalna oraz...

Monitorowanie pracy zdalnej

Home office jest codziennością dla wielu ludzi, a większość firm i organizacji działa w takim...

PAM (Privileged Access Management) – czym jest i do czego służy?

Dostęp uprzywilejowany to termin używany do określenia dostępu do możliwości wykraczających poza Dostęp uprzywilejowany to...

Monitorowanie czasu pracy na komputerze

Ewidencja czasu pracy jest jednym z najważniejszych dokumentów pozwalających na szczegółowe rozliczenie pracownika i naliczenie...

Ile kosztuje utrata danych?

Coraz więcej informacji przechowywanych jest online. W dodatku – są one bardziej krytyczne, a ich...

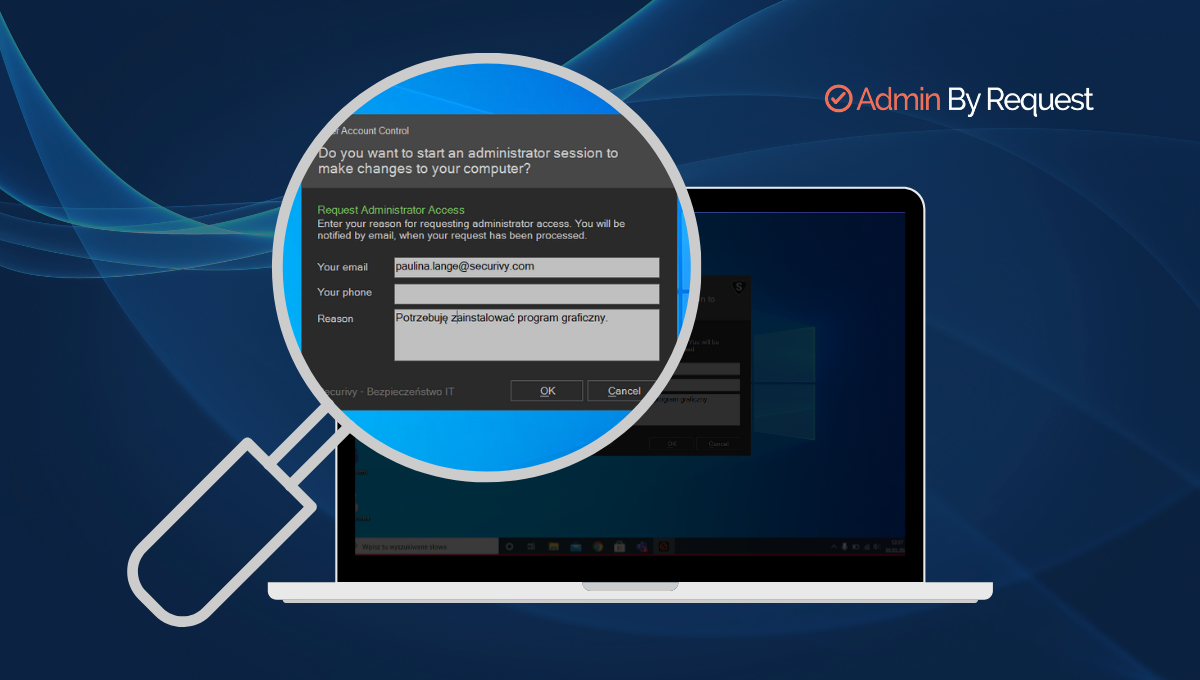

Najlepsze praktyki podnoszenia uprawnień w systemach Windows

(Nie)bezpieczne podnoszenie uprawnień W Windows istnieją jedynie dwa rodzaje uprawnień, o skrajnych poziomach dostępu do...

6 sposobów na Microsoft PrintNightmare KB5005652

Drukowanie to jedna z najbardziej rutynowych czynności w niemal każdym biznesie. Nawet w dobie postępującego...

- 1

- 2