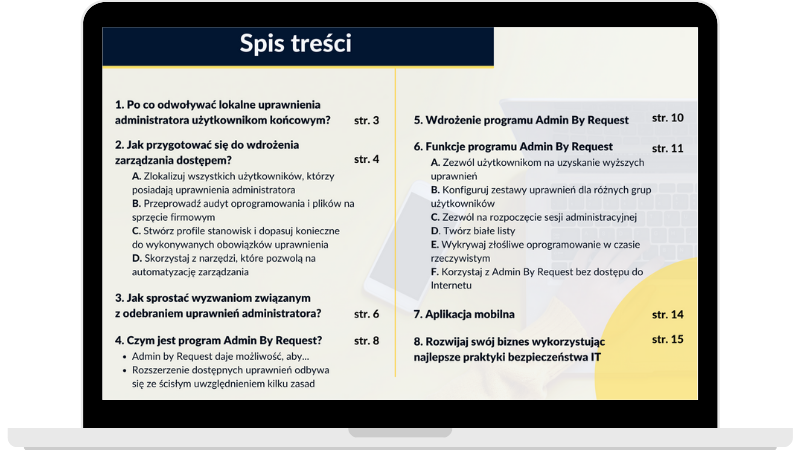

Spis treści

(Nie)bezpieczne podnoszenie uprawnień

W Windows istnieją jedynie dwa rodzaje uprawnień, o skrajnych poziomach dostępu do systemu – administrator oraz podstawowy użytkownik lokalny, które niejako mogą być konfigurowane za pomocą nielicznych ustawień. Opcja ta okazuje się posiadać wiele ograniczeń związanych z zarządzaniem dostępem. Eskalacja przywilejów, w tym przypadku – oznacza nadanie użytkownikowi praktycznie pełnych uprawnień administracyjnych do całego systemu, co może prowadzić do wielu nadużyć. System narażony jest także na niekontrolowaną eskalację uprawnień, która okazuje się być źródłem wielu ataków, wycieku plików oraz kradzieży danych.

Jakie są dobre praktyki podnoszenia uprawnień?

Całkowite usunięcie uprawnień administracyjnych na komputerach pracowników, przy jednoczesnym zapewnieniu komfortu pracy, to dość trudny, ale niezmiernie istotny proces. Dostępnych jest wiele narzędzi wspomagających to działanie. Kontrolowane podwyższanie przywilejów na urządzeniach, pozwoli na uniknięcie wymykającej się spod kontroli eskalacji uprawnień, związanej z lukami w zabezpieczeniach. W kwestii bezpiecznego podnoszenia uprawnień musisz wziąć pod uwagę:

Regułę najmniejszego uprzywilejowania (PoLP) – zasada ta zakłada, że podstawowy użytkownik ma dostęp jedynie do zestawu uprawnień, którego potrzebuje do wykonywanej pracy. Daje to gwarancję kontroli nad aktywnością pracownika i pewność, że nie nadużyje on praw administratora.

Nadanie uprawnień administratora do określonych aplikacji, a nie do całego systemu – jest to ważne zabezpieczenie, które pozwala na kontrolę aktywności pracowników otrzymujących dostęp uprzywilejowany. Użytkownicy nie powinni mieć uprawnień administracyjnych do całego systemu, a jedynie do aplikacji, których użycie jest niezbędne do wykonania danych obowiązków.

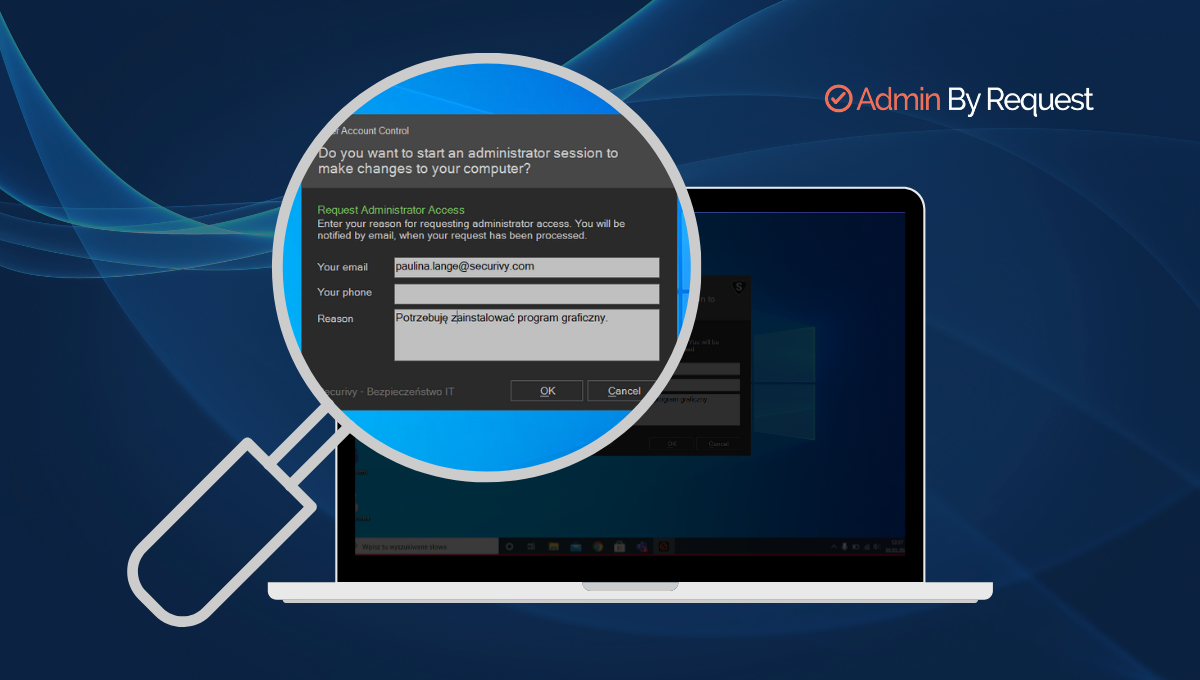

Kontrola żądań o dostęp administratora da Ci pewność co do tożsamości osób otrzymujących dostęp do kont uprzywilejowanych. Opcja ta pozwala na kontrolę nad działaniami użytkowników i umożliwia zmniejszenie ryzyka nadużyć.

Pełna płynność w przypadku zarządzania dostępem uprzywilejowanym – ważne jest, aby definiowanie ustawień zarządzania dostępem uprzywilejowanym było w pełni konfigurowalne. Nie chcemy być ograniczani jedynie do dwóch ról – administratora i użytkownika podstawowego, których poziomy uprawnień są skrajne, a mieć możliwość nadania spersonalizowanych uprawnień dla pracowników podejmujących różne działania na urządzeniu.

Aby zapewnić bezpieczną eskalację uprawnień w systemie Windows, niezbędne jest użycie narzędzia, które wspomoże ten proces przy zachowaniu wcześniej wymienionych dobrych praktyk.

Admin by Request – narzędzie wspomagające bezpieczne podnoszenie uprawnień

Admin by Request to rozwiązanie pozwalające na bezpieczną eskalację uprawnień, zgodnie z wyżej wymienionymi dobrymi praktykami. Dzięki wprowadzeniu do firmy zasady najmniejszego uprzywilejowania (Principle of Least Privilege) możesz uzyskać pełną kontrolę nad aktywnością wszystkich użytkowników w trakcie sesji administracyjnych.

Jakie metody eskalacji uprawnień oferuje Admin by Request?

Aplikacja oferuje cztery metody podnoszenia uprawnień, z których mogą korzystać użytkownicy, w zależności od sytuacji i potrzeb.

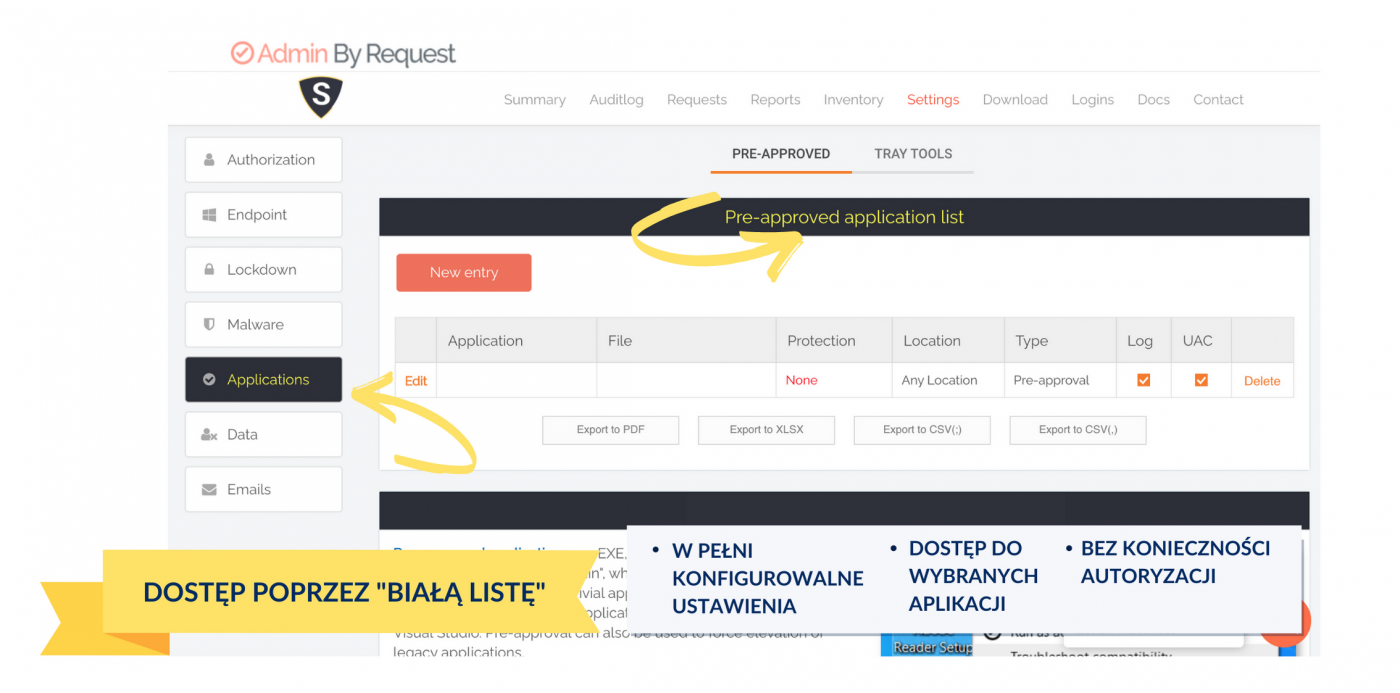

1. Elewacja uprawnień poprzez „białą listę”

Admin by Request pozwala na zdefiniowanie grup aplikacji, do których prośby o dostęp administratora nie muszą być weryfikowane i autoryzowane przez pracownika w dziale IT. Jest to tak zwana „biała lista”. Każdy użytkownik może uruchamiać programy znajdujące się w tym spisie bez konieczności uzyskiwania pełnych uprawnień administratora lokalnego do swojego systemu. Pracownik otrzymuje dostęp jedynie do wybranej aplikacji. „Biała lista” jest w pełni konfigurowalna i umożliwia wprowadzenie licznych ustawień, tak aby zapewnić jak największą elastyczność i płynność.

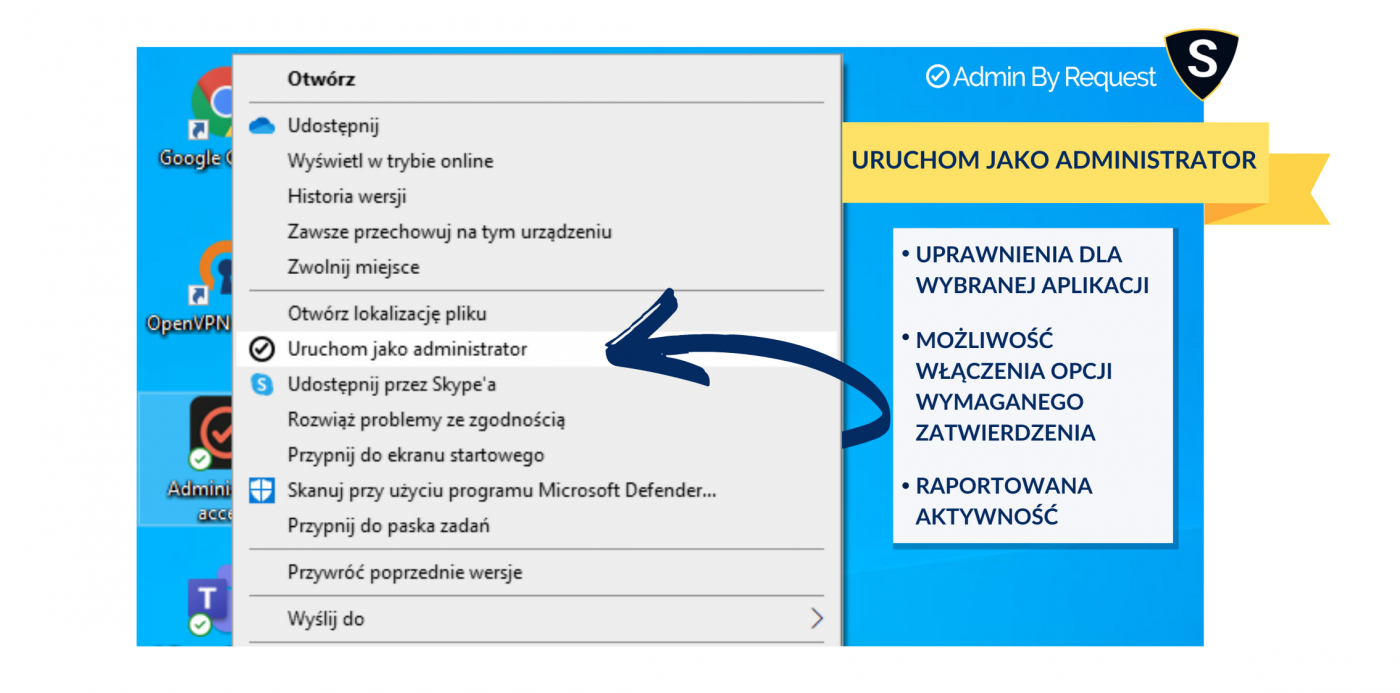

2. Elewacja uprawnień – „Uruchom jako administrator”

Podobnie jak w przypadku „białych list”, użytkownik za pomocą opcji „Uruchom jako administrator” może podnieść uprawnienia tyko dla wybranej aplikacji. Pozwala to na uniknięcie przyznania podwyższonego dostępu do całego systemu i tym samym ochronę środowiska przed niekontrolowaną eskalacją. W przeciwieństwie do pierwszej omawianej metody jednak, opcję „Uruchom jako administrator” można skonfigurować tak, aby otrzymanie uprawnień do danej aplikacji wymagało zatwierdzenia.

W jaki sposób to działa? Użytkownik może wysłać prośbę o dostęp, przy czym zobowiązany jest on do zdefiniowania powodu i celu prośby. Osoba odpowiedzialna za autoryzację może wówczas odrzucić lub zaakceptować wniosek. Wszystkie aktywności i działania, zarówno zwykłego użytkownika, jak i administratora, są raportowane i widoczne w panelu Admin by Request. Jest to gwarancja pełnej przejrzystości.

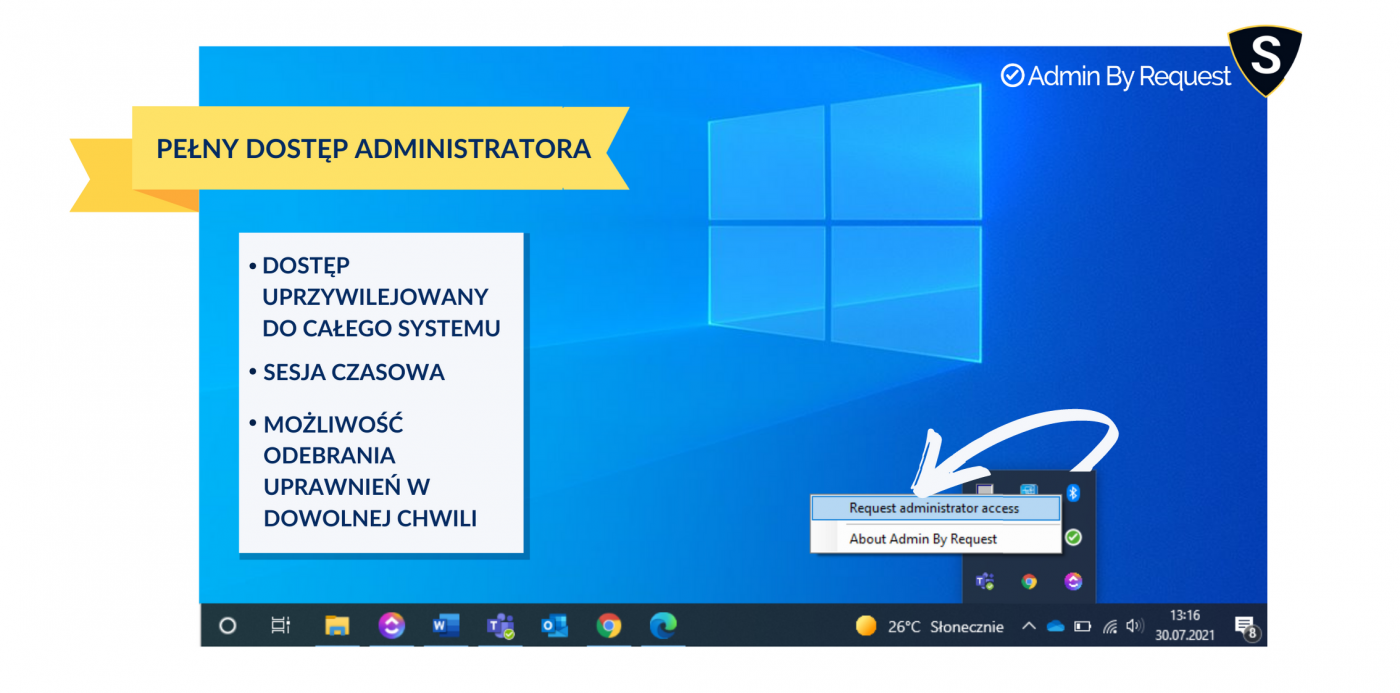

3. Elewacja uprawnień – „Pełny dostęp”

Zdarzają się sytuacje, w których dostęp uprzywilejowany do wybranych aplikacji jest niewystarczający do wykonania pewnych obowiązków, czy naprawy zaawansowanego problemu. Podobnie jak w przypadku „Uruchom jako administrator” – użytkownik powinien zadeklarować chęć dostępu do sesji administratora poprzez zdefiniowanie powodu oraz wysłanie prośby do osoby odpowiedzialnej za autoryzację. W tym przypadku jednak, użytkownik może otrzymać najwyższy poziom uprawnień, czyli pełen dostęp do funkcji administratora, a nie samej aplikacji. Proces ten odbywa się w trakcie czasowej sesji, która po zakończeniu odbierze danemu pracownikowi dostęp uprzywilejowany.

Admin by Request umożliwia pełną kontrolę podjętych działań w panelu użytkownika – znajdą się tam wszelkie prośby, zatwierdzenia i odrzucenia, a także aktywności w trakcie trwającej sesji. Dodatkowym zabezpieczeniem jest możliwość wymuszenia odebrania przywilejów administracyjnych, a także opcja zablokowania dostępu do dowolnych plików systemowych.

4. Elewacja uprawnień offline

W przypadku braku bezpośredniego połączenia z Admin by Request, nie jest problemem przyznanie jednorazowego dostępu uprzywilejowanego użytkownikowi o podstawowych uprawnieniach. Narzędzie umożliwia wygenerowanie unikalnego kodu PIN, który pozwala na rozpoczęcie sesji administratora w zależności od potrzeb. Jest to opcja skierowana do osób, których urządzenie nie ma połączenia z Internetem. Dzięki temu pracownik nadal może podwyższać uprawnienia, w celu wykonania swoich obowiązków, przy użyciu jedynie jednorazowego kodu otrzymanego od administratora.

Admin by Request – bezpieczne podnoszenie uprawnień w systemie Windows

Admin by Request to narzędzie wspomagające bezpieczną elewację uprawnień w systemie Windows. Pozwala na rozszerzenie podstawowych ustawień zarządzania dostępem oraz nadanie większej elastyczności w konfiguracji przywilejów użytkownika lokalnego i administratora. Dzięki temu pracownicy firmy mogą podnosić uprawnienia zgodnie z dobrymi praktykami eskalacji i dbać w ten sposób o cyberbezpieczeństwo infrastruktury organizacji.

Jeśli chcesz dowiedzieć się więcej na temat bezpiecznej elewacji uprawnień, a także narzędzia Admin by Request – skontaktuj się z zespołem Securivy.

- Po co odwoływać lokalne uprawnienia pracownikom?

- Jak przygotować się do wdrożenia zarządzania dostępem?

- W jaki sposób odebrać uprawnienia administracyjne na komputerach?