Co to keylogger? Rozpoczynając temat pojęcia keylogger, należy zaznaczyć na początku, że jest to oprogramowanie, które przeważnie służy złym celom. Jego zastosowanie jednak sprawdza się także w monitoringu pracowników, którzy mogą nieświadomie wykonywać szkodliwe dla firmy czynności na sprzęcie służbowym, a więc jest w stanie chronić zasoby i przeciwdziałać wielu zagrożeniom.

Spis treści

Keylogger – definicja

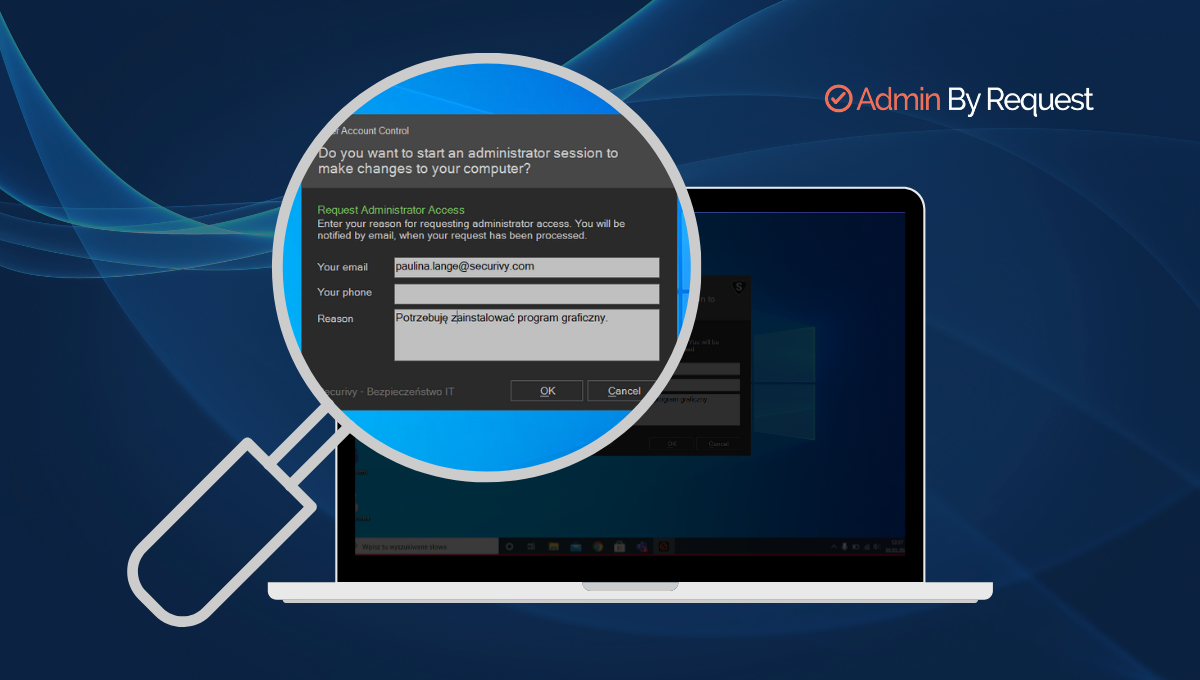

Zacznijmy od wyjaśnienia, co to jest keylogger? Definicja tego terminu odnosi się do rodzaju szkodliwego oprogramowania, które ma za zadanie rejestrować i zapisywać wszystkie klawisze naciskane na klawiaturze przez użytkownika, często bez jego wiedzy i zgody. Jak wspomnieliśmy, keyloggery mogą być wykorzystywane do złych celów – chociażby kradzieży informacji, np haseł, dan z kart kredytowych, rozmów i innych poufnych danych przekazywanych na urządzeniach służbowych. Mogą służyć także do zabezpieczania infrastruktury IT w firmie poprzez wykrywanie szkodliwych działań pracowników. Doskonałym przykładem takiego użycia keyloggera w celu ochrony informacji w firmie, jest narzędzie Ekran System, które zapewnia niezawodną wykrywalność potencjalnie niekorzystnych akcji i pozwala na przeciwdziałanie utracie danych w porę.

Warto wspomnieć, że keylogger jako samo rozwiązanie, funkcjonuje w tle systemu operacyjnego, przez co (w przypadku złośliwej odmiany) nie jest możliwy do wykrycia przez użytkownika, jeśli nie ma on zainstalowanego odpowiedniego oprogramowania antywirusowego. W sytuacji, gdy keylogger jest użyty do celów ochrony sprzętu, użytkownik jest informowany o działaniu narzędzia w tle, a także jego pozytywnym wpływie na bezpieczeństwo pracy. Należy też zaznaczyć, że keyloggery mogą występować zarówno w formie sprzętowej, jak i programowej, co czyni je wyjątkowo wszechstronnym narzędziem.

Keylogger – jakie są metody działania tego oprogramowania?

Keylogger to narzędzie, które może przybierać różne formy, od sprzętowych urządzeń podłączanych do komputera, po skomplikowane oprogramowanie zainstalowane na urządzeniu. Keyloggery sprzętowe, choć skuteczne, są rzadziej stosowane ze względu na potrzebę fizycznego dostępu do komputera ofiary. Zdecydowanie częściej spotykane jest oprogramowania keylogger, które może być instalowane zdalnie poprzez zainfekowane załączniki e-mailowe, złośliwe linki lub przez luki w zabezpieczeniach systemu.

Jak rozpoznać keyloggera na swoim komputerze?

Jak wykryć keyloggera na komputerze? Nie jest to łatwe zadanie, ale istnieją metody, które mogą pomóc w jego identyfikacji. Oto kilka wskazówek:

- Zwróć uwagę na działanie systemu – spowolnienie lub dziwne zachowania mogą wskazywać na obecność keyloggera.

- Regularnie aktualizuj oprogramowanie antywirusowe i przeprowadzaj skany w poszukiwaniu szkodliwego oprogramowania.

- Monitoruj sieć – niektóre keyloggery wymagają połączenia z internetem, aby wysyłać zebrane dane do atakującego.

Strategie ochrony przed złośliwymi keyloggerami

Ochrona przed keyloggerami wymaga stosowania kilku warstw zabezpieczeń. W tym celu najlepiej

- Używaj zaawansowanego oprogramowania antywirusowego – nowoczesne rozwiązania antywirusowe są wyposażone w narzędzia zdolne do wykrywania i usuwania keyloggerów.

- Regularne aktualizacje – utrzymuj system operacyjny i wszystkie aplikacje w aktualnej wersji, aby zapobiegać eksploatacji przez keyloggery.

- Uwierzytelnianie dwuskładnikowe (2FA) – nawet jeśli keylogger przechwyci Twoje hasło, dodatkowa warstwa zabezpieczeń może zablokować nieautoryzowany dostęp.

Jak usunąć keyloggera?

Jeśli podejrzewasz, że na Twoim urządzeniu znajduje się keylogger, najbezpieczniejszym rozwiązaniem jest skorzystanie z profesjonalnego oprogramowania antywirusowego, które jest w stanie zidentyfikować i usunąć zagrożenie. W skrajnych przypadkach może być konieczne całkowite przywrócenie systemu do ustawień fabrycznych.

Podsumowanie

Prewencja jest zawsze najlepszą formą ochrony. Chociaż keyloggery mogą stanowić poważne zagrożenie dla bezpieczeństwa osobistego i zawodowego, odpowiednia wiedza i stosowanie rekomendowanych środków bezpieczeństwa mogą zminimalizować ryzyko. Regularne aktualizacje oprogramowania, korzystanie z zaawansowanych narzędzi bezpieczeństwa oraz czujność na wszelkie niepokojące sygnały to najważniejsze kroki w obronie przed potencjalnymi zagrożeniami. Warto również rozważyć korzystanie z profesjonalnych usług, które mogą znacząco poprawić bezpieczeństwo IT w Twojej organizacji.

Securivy oferuje szeroki zakres rozwiązań, które mogą pomóc w ochronie przed keyloggerami i innymi zagrożeniami. Na przykład, system DLP (Data Loss Prevention) pomaga identyfikować i blokować próby nieautoryzowanego przesyłania wrażliwych danych, co jest przydatne w przypadku ataków keyloggerami. Monitoring komputera z kolei pozwala na śledzenie aktywności systemowej, co umożliwia szybkie wykrycie obecności niepożądanego oprogramowania. Korzystając z tych zaawansowanych rozwiązań, znacznie zwiększysz poziom ochrony przed cyberzagrożeniami i zapewnisz bezpieczeństwo swoim danym oraz systemom.