Zdalny dostęp do serwerów i systemów jest już standardem w wielu firmach. Protokół RDP (Remote Desktop Protocol) oraz protokół SSH (Secure Shell) są powszechnie wykorzystywane przez administratorów systemów, zewnętrznych konsultantów IT czy Specjalistów ds. wsparcia technicznego – często podczas przeprowadzania działań na krytycznych zasobach firmy.

Brak odpowiedniego monitorowania tych sesji może prowadzić do poważnych zagrożeń bezpieczeństwa, takich jak nieautoryzowane działania czy trudności w śledzeniu przyczyn incydentów. Z tego powodu monitorowanie i nagrywanie sesji RDP i SSH staje się kluczowym elementem skutecznej kontroli działań w firmie, pozwalającym rejestrować sesje zdalne, by zachować należyte bezpieczeństwo.

Spis treści

Protokół RDP i protokół SSH w skrócie – zestawienie

RDP i SSH, choć oba są popularnymi protokołami wykorzystywanymi, by uruchomić pulpit zdalny, różnią się pod względem sposobu działania, poziomu bezpieczeństwa i zastosowania.

RDP (Remote Desktop Protocol)

RDP to protokół opracowany przez Microsoft, działający w architekturze klient-serwer – umożliwia zdalne połączenie z graficznym interfejsem użytkownika (GUI) systemu Windows.

Dzięki RDP specjalista widzi ekran zdalnej maszyny i może obsługiwać ją tak, jakby siedział bezpośrednio przed komputerem – ma dostęp do wszystkich aplikacji zainstalowanych na danym urządzeniu, plików, danych czy dokumentów. To rozwiązanie jest intuicyjne i wygodne, szczególnie w przypadku pracy z aplikacjami wymagającymi graficznego interfejsu. Zapewnia również przesyłanie plików między lokalnym a zdalnym systemem. Warto jednak wspomnieć, że hasło do pulpitu zdalnego stanowi zarazem hasło użytkownika systemu operacyjnego Windows, bez którego połączenie będzie niemożliwe do zrealizowania.

Ważnym aspektem korzystania z połączeń RDP jest fakt, że potrzeba dodatkowych zabezpieczeń, np. VPN lub narzędzi monitorujących, by uniknąć ataków, w tym poważnych takich jak brute force.

SSH (Secure Shell)

SSH to protokół używany głównie w systemach Unix/Linux, który wymaga znajomości administracji systemem. Zapewnia bezpieczny, szyfrowany dostęp do maszyny wirtualnej dzięki komunikacji za pośrednictwem portu 22. Umożliwia zdalne wykonywanie poleceń, konfigurację serwerów oraz transfer plików przy użyciu SCP lub SFTP. Protokół ten zapewnia także możliwość automatyzacji zadań przy użyciu skryptów. Choć jednak ruch jest szyfrowany przy użyciu uwierzytelniania hasłem, bezpieczeństwo tych połączeń nie jest oczywiste – nieautoryzowani użytkownicy nadal mogą uzyskać dostęp poprzez luki w zabezpieczeniach lub skradzione dane uwierzytelniające. Doraźnym działaniem, jakie zwiększa bezpieczeństwo takich połączeń jest np. klucz publiczny lub klucz prywatny.

Mimo, że wybór odpowiedniego protokołu zależy od potrzeb i specyfiki zarządzanej infrastruktury, niezależnie od tego czy mamy do czynienia z RDP czy SSH, kluczowe jest odpowiednie monitorowanie i rejestrowanie sesji, aby zapewnić bezpieczeństwo i kontrolę działań. W dalszej części artykułu dowiesz się jakie korzyści niesie monitorowanie i nagrywanie sesji zdalnych, przed czym może uchronić Twoją firmę oraz jakie narzędzia cyberbezpieczeństwa zapewniają taką ochronę.

Dlaczego warto wdrożyć monitorowanie RDP i SSH?

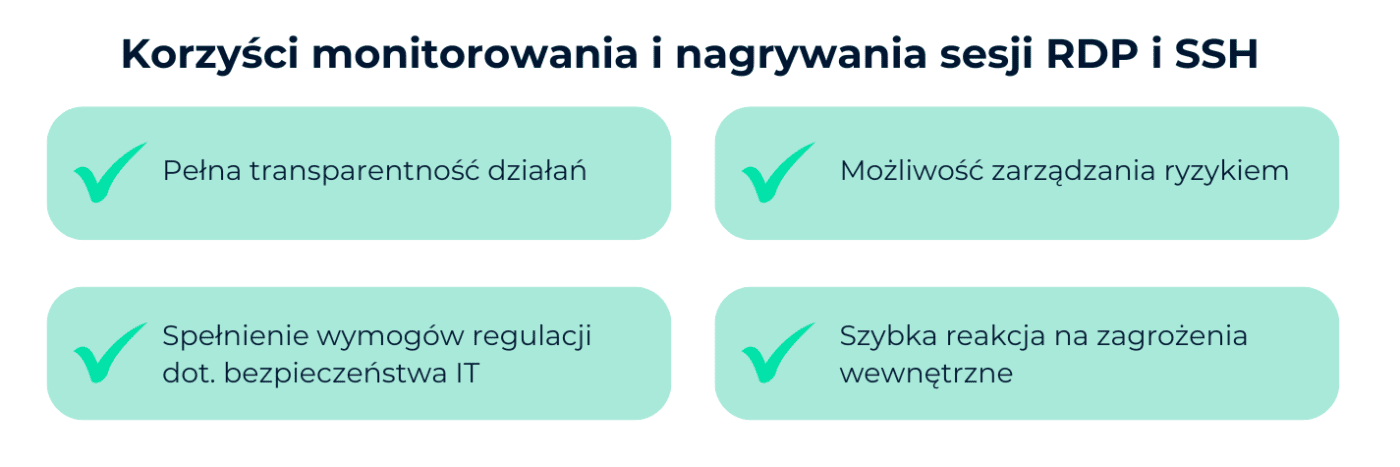

Monitorując sesje RDP i SSH, specjaliści ds. bezpieczeństwa mogą wykrywać podejrzane działania użytkowników, takie jak próby uzyskania dostępu do nieautoryzowanych plików lub uruchamiania poleceń, których celem jest złośliwe działanie. Kontrola RDP i SSH niesie jednak za sobą także inne korzyści, w tym biznesowe.

- Pełna transparentność działań – rejestrowanie sesji RDP umożliwia organizacji śledzenie zachowania użytkowników zdalnych na krytycznych punktach końcowych, co pomaga z kolei identyfikować, kto i kiedy uzyskuje dostęp do systemu, a także jakie działania wykonuje. Nagrania sesji użytkowników dostarczają również przekonujących dowodów na potrzeby badania incydentów.

- Możliwość zarządzania ryzykiem – zwiększona widoczność dzięki monitorowaniu może pomóc wykryć wszelkie podejrzane lub nieautoryzowane działania użytkowników zdalnych, które mogą stanowić bezpośrednie zagrożenie dla bezpieczeństwa. Kluczowa jest tu proaktywna identyfikacja potencjalnych zagrożeń cyberbezpieczeństwa umożliwiająca podejmowanie odpowiednich środków w celu ich złagodzenia.

- Spełnienie wymogów regulacji dot. bezpieczeństwa IT – monitorowanie aktywności użytkowników jest często wymogiem standardów cyberbezpieczeństwa, przepisów i regulacji, takich jak ISO 27001, NIS2 czy DORA (dotyczących wielu sektorów). Monitorując aktywność pulpitu zdalnego, organizacja może spełnić te wymagania, zabezpieczyć wrażliwe dane i uniknąć potencjalnych kar lub konsekwencji prawnych.

- Szybka reakcja na zagrożenia wewnętrzne – dzięki monitorowaniu sesji w czasie rzeczywistym można natychmiast podjąć działania w celu złagodzenia wpływu incydentów bezpieczeństwa, zbadać ich pierwotną przyczynę i zapobiec dalszym szkodom lub naruszeniom danych.

Pamiętaj, że tradycyjne logi tekstowe często nie oddają pełnego obrazu działań, podczas gdy nagrania sesji stanowią niezaprzeczalny dowód działań podjętych przez administratorów czy zewnętrznych konsultantów. Ponadto, monitorowanie sesji ma również znaczenie prewencyjne – świadomość, że każda aktywność jest rejestrowana, wpływa na większą odpowiedzialność osób wykonujących działania administracyjne.

Eksploruj narzędzie bezpłatnie

Zagrożenia połączeń RDP i SSH

Choć omówiliśmy już jakie korzyści niesie monitorowanie RDP i SSH, oraz jak wspomaga bezpieczeństwo, warto także wspomnieć jakie konkretnie zagrożenia kryją się za korzystaniem ze zdalnego pulpitu.

Połączenia RDP są często celem ataków typu brute force oraz ransomware, co czyni je szczególnie wrażliwymi, gdy nie są odpowiednio zabezpieczone. SSH z kolei, mimo szyfrowania i silnych mechanizmów uwierzytelniania, może stać się furtką dla ataków, jeśli klucze dostępowe nie są odpowiednio zarządzane lub jeśli dostęp do systemu nie jest monitorowany.

Wszystkie zagrożenia bezpieczeństwa sprowadzają się więc do braku odpowiedniej widoczności działań użytkowników. Sama autoryzacja dostępu to za mało – konieczne jest monitorowanie tego, co dzieje się po uzyskaniu dostępu. W przeciwnym razie nie jesteśmy w stanie wykryć, czy użytkownik wykonuje zgodne z polityką działania, czy też przekracza swoje uprawnienia.

Syteca On-Premises jako narzędzie monitorujące RDP i SSH

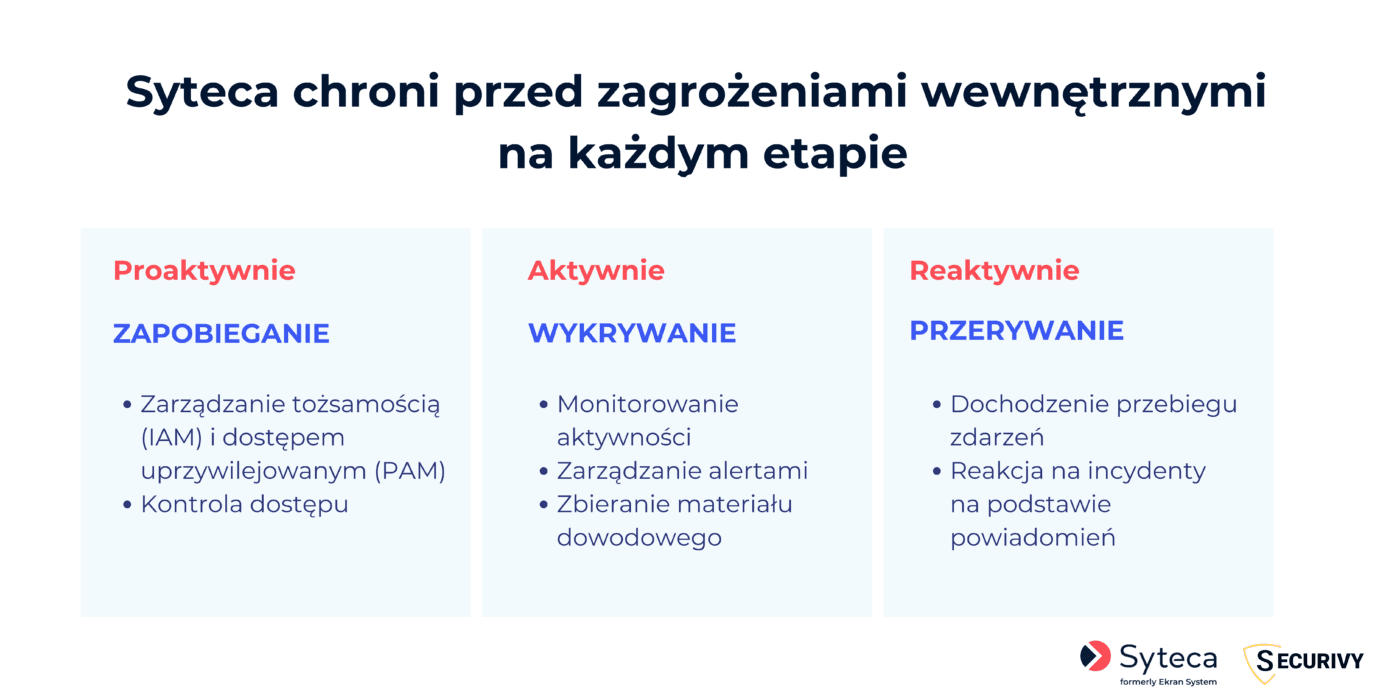

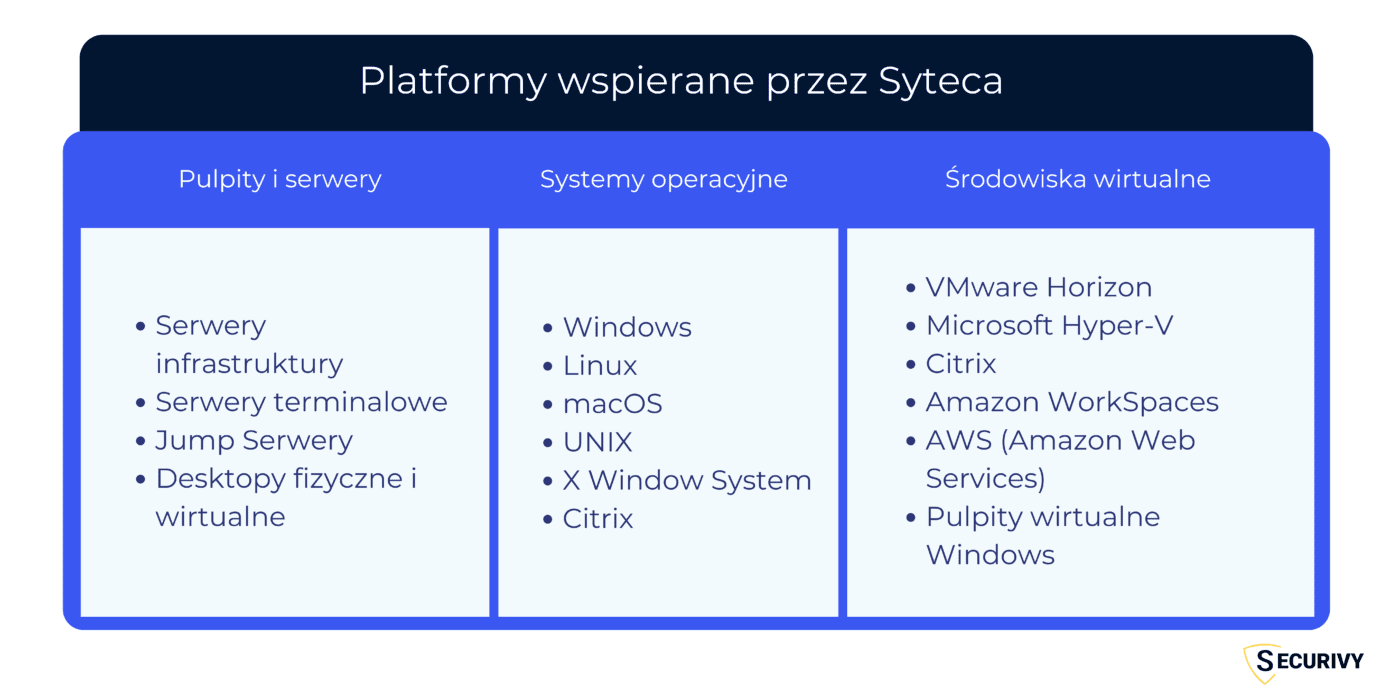

Syteca On-Premises to zaawansowane rozwiązanie do monitorowania i nagrywania aktywności użytkowników na serwerach i stacjach roboczych, umożliwiające także rejestrowanie sesji RDP i SSH.

Oprogramowanie oferuje szereg funkcji, które wspierają zarządzanie bezpieczeństwem IT na najwyższym poziomie:

- Nagrywanie ekranu w formie wideo – umożliwia dokładne rozpatrzenie działań użytkowników. Oprogramowanie zapewnia monitoring i nagrywanie sesji lokalnych, RDP oraz terminalowych. Możliwe jest także nagrywanie sesji Telnet SSH dla serwerów Linux/UNIX. Dzięki indeksowaniu metadanych, takich jak wprowadzone polecenia i uruchomione aplikacje, analiza nagrań staje się szybka i precyzyjna.

Możesz przeszukiwać takie parametry jak: nazwa hosta, nazwa użytkownika, adres IP i czas trwania sesji; naciśnięcia klawiszy, w tym wykonane polecenia i parametry; polecenia wykonywane w skryptach; wywołania funkcji systemowych; odpowiedzi systemu z terminala, np. wyjścia poleceń. - Podgląd Live – administratorzy mogą w łatwy sposób na bieżąco monitorować działania użytkowników, a w razie wykrycia nieprawidłowości natychmiast zakończyć podejrzaną sesję.

- Alerty w czasie rzeczywistym – system generuje powiadomienia o podejrzanych działaniach, co pozwala na natychmiastową reakcję na potencjalne zagrożenia. Mogą one być ustawiane domyślnie lub personalizowane.

- PAM (zarządzanie dostępem uprzywilejowanym) – Syteca umożliwia organizację dostępu uprzywilejowanego, dostarczanie tymczasowych poświadczeń oraz wzmocnienie reguł dostępu opartych na celach.

Ponadto, Syteca On-Premises dzięki integracji z systemami SIEM (Security Information and Event Management), wspiera kompleksowe podejście do zarządzania bezpieczeństwem.

Po tym krótkim przeglądzie funkcji, przejdźmy więc do praktycznych kroków w monitorowaniu sesji zdalnych.

Monitorowanie RDP i SSH z narzędziem Syteca

Poniżej znajdziesz przykładowe akcje, jakie można przeprowadzać w obrębie kontroli połączeń zdalnego pulpitu – dotyczą zbiorczo obu połączeń.

1. Otrzymywanie powiadomień o połączeniach

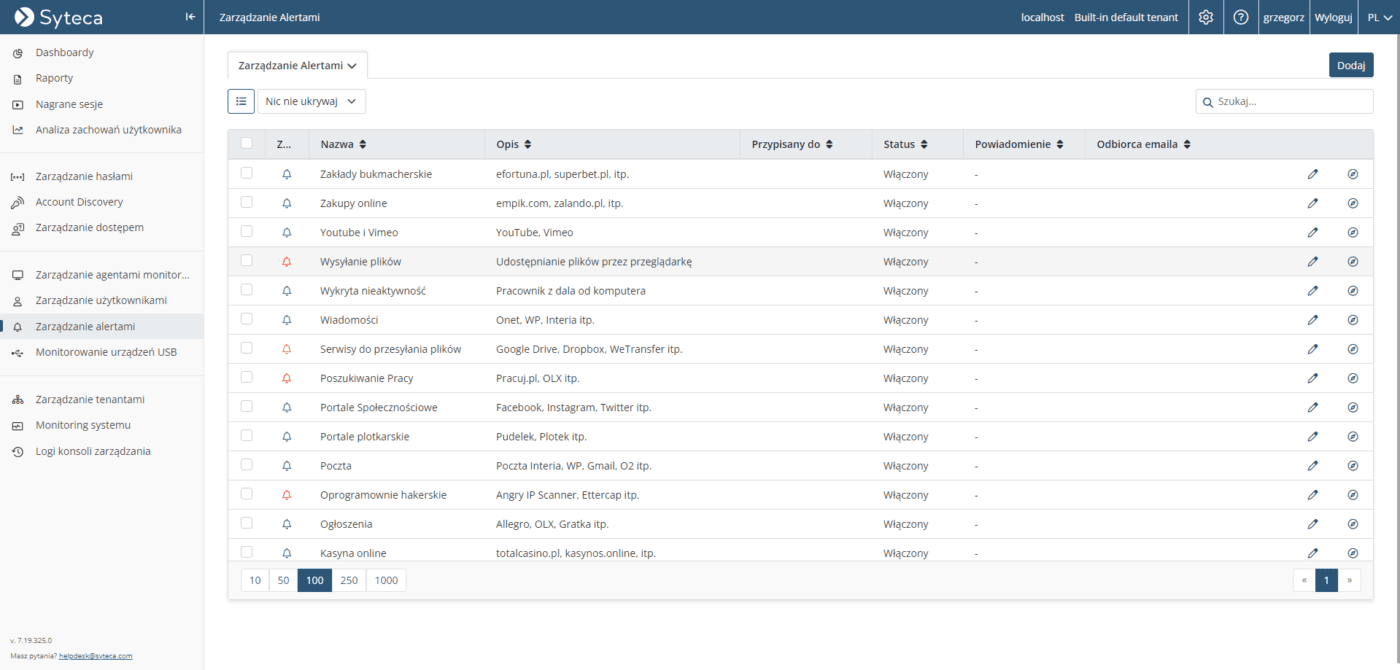

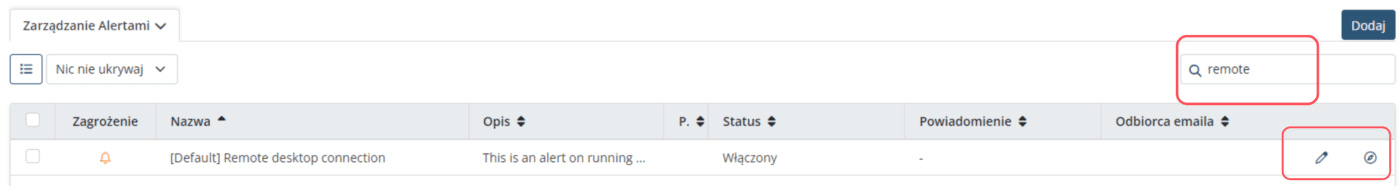

Gdy mamy do czynienia z punktem końcowym o bardzo krytycznym znaczeniu, możemy chcieć nie tylko rejestrować sesje użytkowników, ale także otrzymywać powiadomienia w czasie rzeczywistym za każdym razem, gdy nawiązywane jest połączenie RDP lub SSH. Do tego celu służy zakładka w panelu Zarządzanie alertami.

Syteca posiada kompleksowy system ostrzegania o incydentach z listą domyślnych alertów, które obejmują niektóre z najpopularniejszych przypadków użycia i zagrożeń cyberbezpieczeństwa.

Alert, którego potrzebujemy w omawianym przypadku, to alert rozpoczęcia sesji. Aby szybko go znaleźć, wystarczy wpisać nazwę alertu w polu wyszukiwania, a następnie kliknąć ikonę Edytuj alert, aby go skonfigurować.

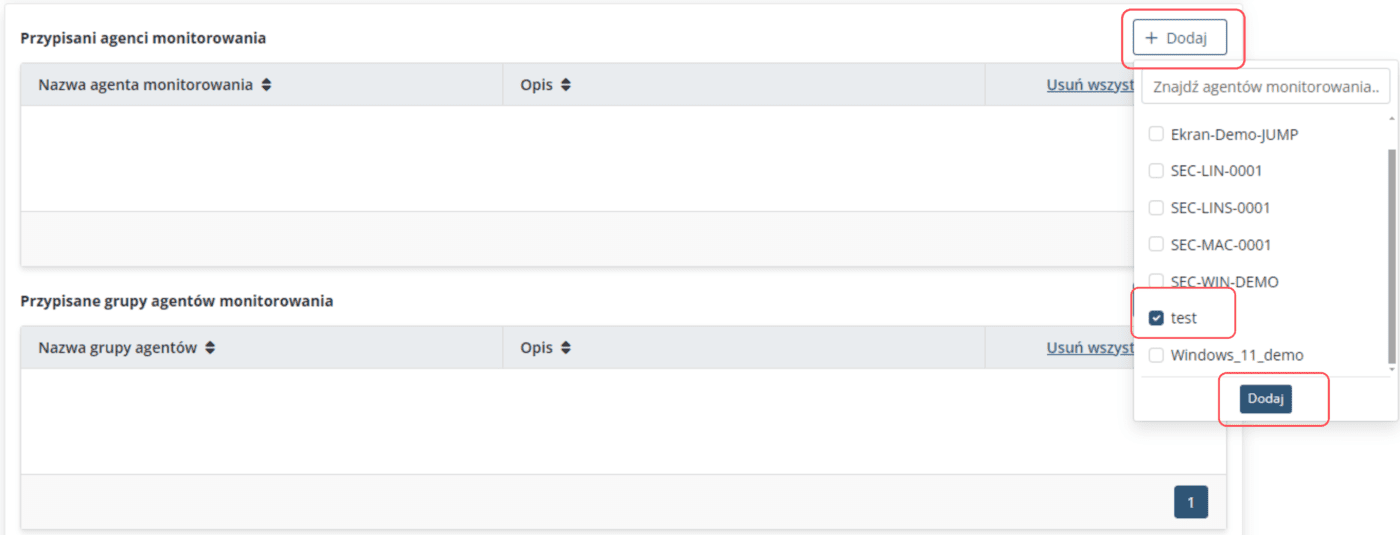

W sekcji Przypisani agenci monitorowania należy kliknąć przycisk Dodaj, aby dodać serwer lub inne komputery, na których mają być wykrywane przychodzące połączenia zdalne.

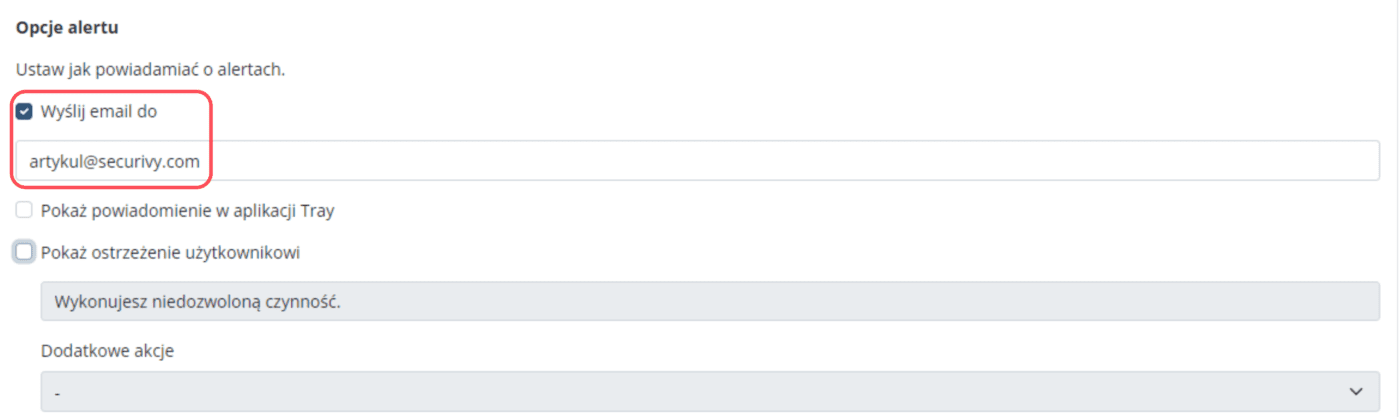

W dolnej części strony można skonfigurować powiadomienia o alertach i ustawić dodatkowe akcje, które mają być wykonywane po wyzwoleniu alertu. W tym miejscu można wybrać opcję Wyślij email do i wprowadzić adres e-mail, na który będą wysyłane powiadomienia.

Następnie możemy sfinalizować konfigurację za pomocą przycisku Zakończ, a wiadomości e-mail będą przychodzić za każdym razem, gdy zostanie nawiązane zdalne połączenie z wybranym serwerem. Można także skonfigurować inne alerty, aby otrzymywać powiadomienia o podejrzanych zachowaniach użytkowników lokalnych i zdalnych. Przykładem może być włączenie powiadomienia, gdy użytkownik zdalny próbuje przesłać plik do chmury, wprowadza określone słowo kluczowe lub instaluje aplikację.

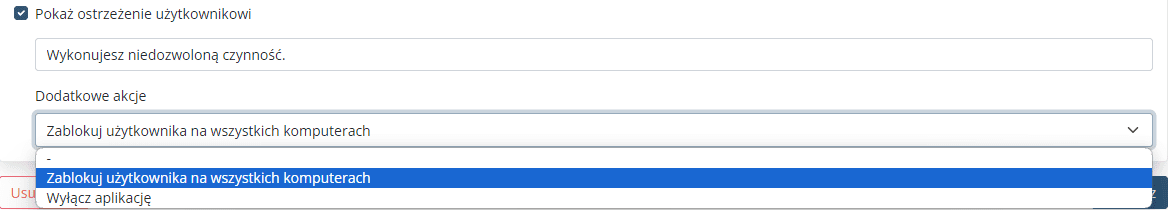

Oprócz powiadomień system można dopasować do swoich potrzeb tak, aby automatycznie reagował na określone działania, blokując użytkownika, wyświetlając mu komunikat ostrzegawczy lub zabijając proces.

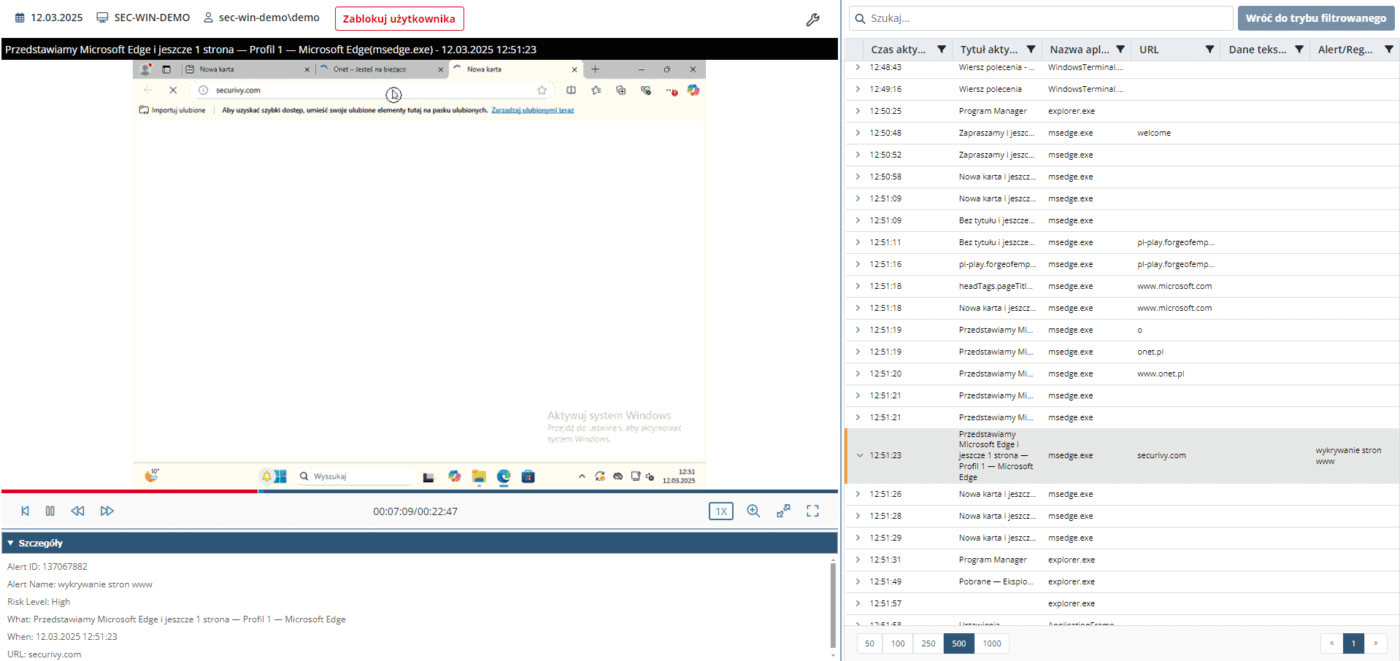

2. Wyświetlanie i blokowanie sesji pulpitu zdalnego w czasie rzeczywistym

Załóżmy, że otrzymujemy powiadomienie e-mail o zdalnym połączeniu użytkownika zewnętrznego z Twoim serwerem. Możesz otworzyć sesję za pomocą bezpośredniego linku podanego w wiadomości e-mail. W odtwarzaczu sesji dostępna jest opcja wyświetlenia nagrania ekranu i metadanych sesji.

Jeśli zdalny użytkownik jest nadal połączony z serwerem za pośrednictwem sesji RDP lub SSH, możesz zobaczyć, co robi w czasie rzeczywistym, klikając przycisk Live. Może to pomóc we wdrożeniu zasady czterech oczu, co oznacza, że każda aktywność użytkownika zewnętrznego niosąca potencjalne ryzyko jest sprawdzana przez drugą osobę. Jeśli użytkownik wykonuje potencjalnie szkodliwe lub zabronione działania, można go zablokować, klikając przycisk Zablokuj użytkownika.

Po przeprowadzonej akcji, należy kliknąć ponownie przycisk Live, aby zatrzymać odtwarzanie na żywo.

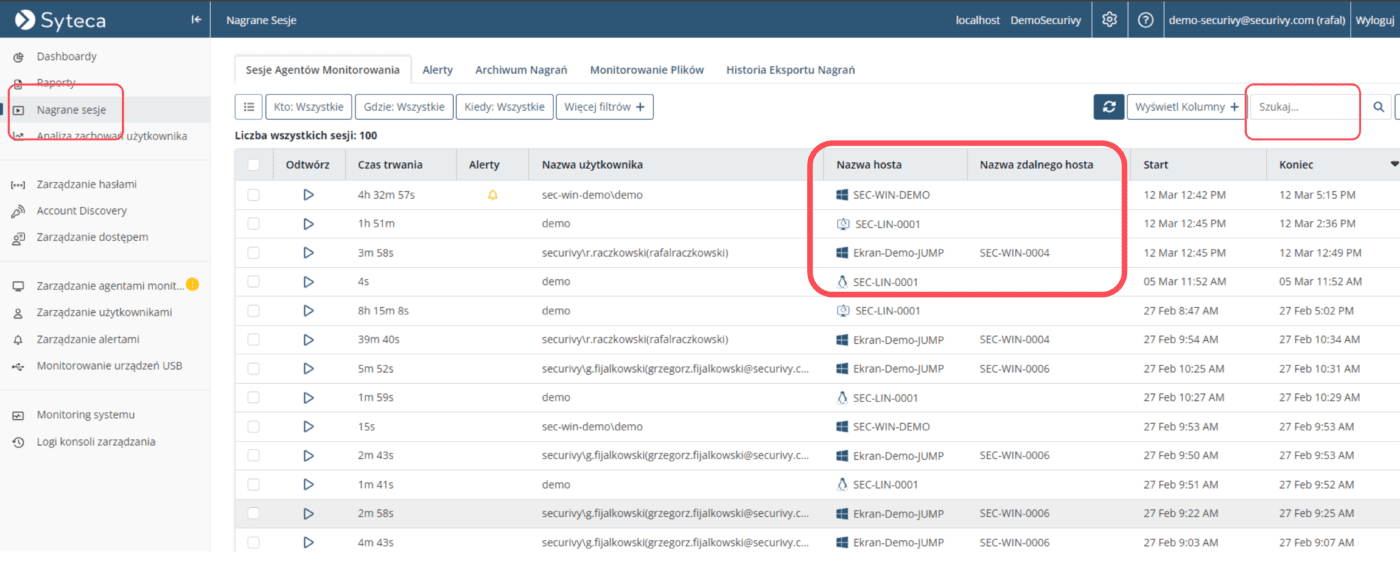

3. Wyświetlanie i audytowanie nagranych sesji

Syteca pozwala także na sprawdzanie dzienników połączeń RDP i SSH wcześniej zarejestrowanych sesji użytkowników na monitorowanym serwerze. Na stronie Nagrane sesje można filtrować sesje według nazwy serwera. W siatce sesji można wyświetlić informacje o połączeniach zdalnych, takie jak nazwa i adres IP komputera zdalnego, z którego nawiązano połączenie z serwerem.

Przy dwukrotnym kliknięciu na sesję, można wyświetlić nagrania ekranu i poznać więcej szczegółów w odtwarzaczu sesji.

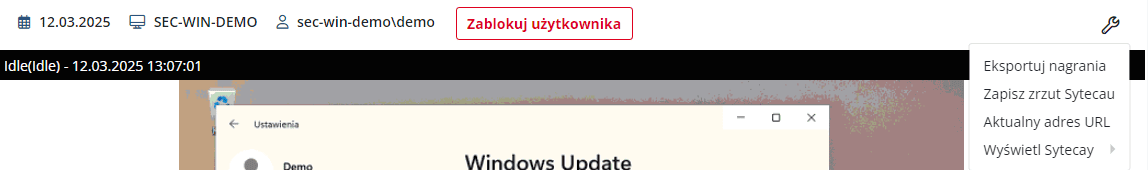

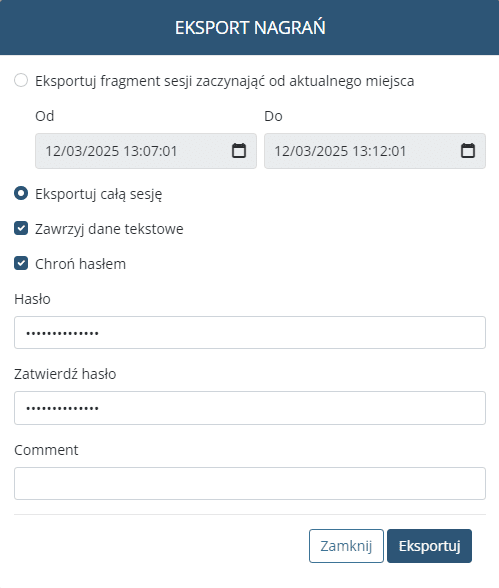

4. Eksportowanie sesji użytkowników do celów dochodzeniowych

Narzędzie Syteca pozwala także na eksportowanie całej sesji użytkownika lub jej części w wykorzystania w formie dowodu podczas dochodzenia sądowego. Wyeksportowana sesja może być przeglądana na dowolnym komputerze, nawet bez dostępu do interfejsu Syteca. Gotowy plik jest zaszyfrowany i zabezpieczony przed modyfikacją.

Aby wyeksportować sesję, należy ją otworzyć i kliknąć ikonę narzędzia w odtwarzaczu sesji. Następnie wybrać Forensic Export z rozwijanej listy. W wyskakującym oknie należy wybrać niezbędne opcje i kliknąć przycisk Eksportuj. Wyeksportowaną sesję można również zabezpieczyć hasłem.

Po zakończeniu eksportu można pobrać plik wybierając zakładkę Forensic Export History.

*Uwaga: Aby wyświetlić wyeksportowaną sesję, należy pobrać aplikację Syteca Forensic Player.

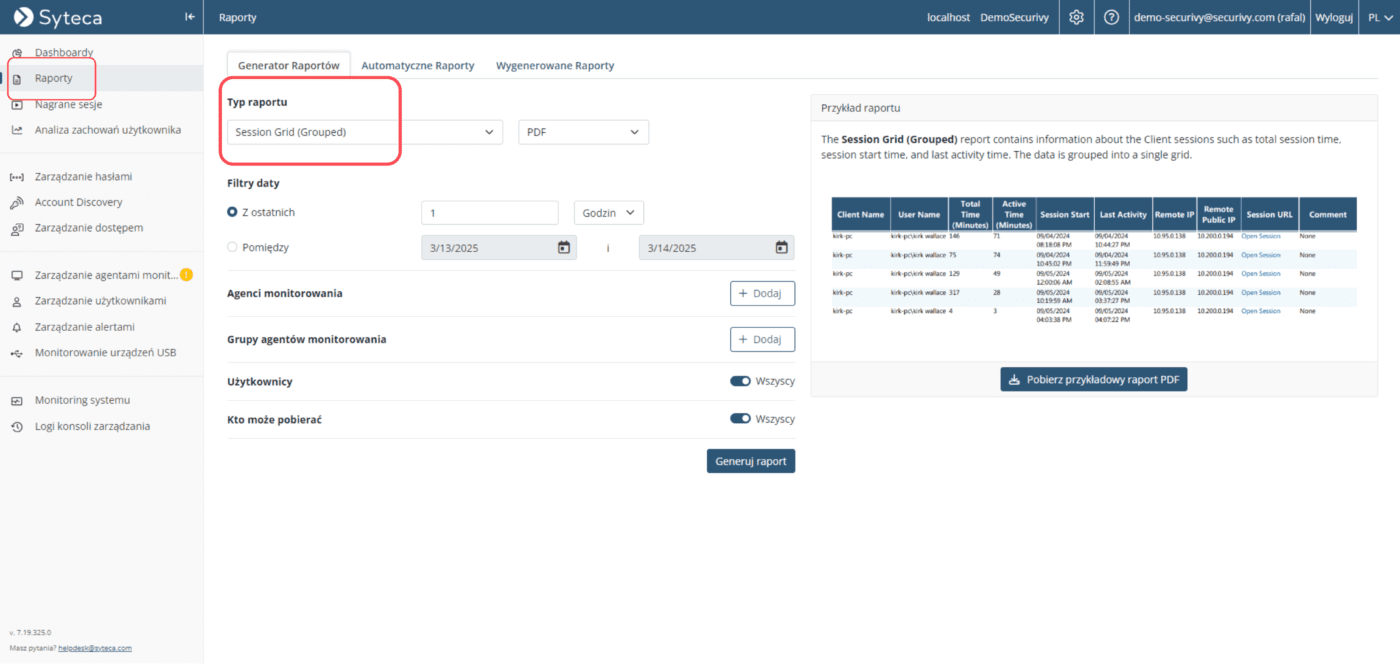

5. Generowanie raportów o połączeniach RDP z punktami końcowymi

Syteca może regularnie powiadamiać Cię o zdalnych połączeniach z danym punktem końcowym za pomocą raportu podsumowującego – generowanego ad-hoc lub wysyłanego pocztą elektroniczną zgodnie z harmonogramem. Aby wygenerować raport, należy przejść do zakładki Raporty i wybrać Raport sesji – tabela z rozwijanej listy Typ raportu. W sekcji Filtrowanie dat wybierz okres, dla którego mają być wyświetlane dane.

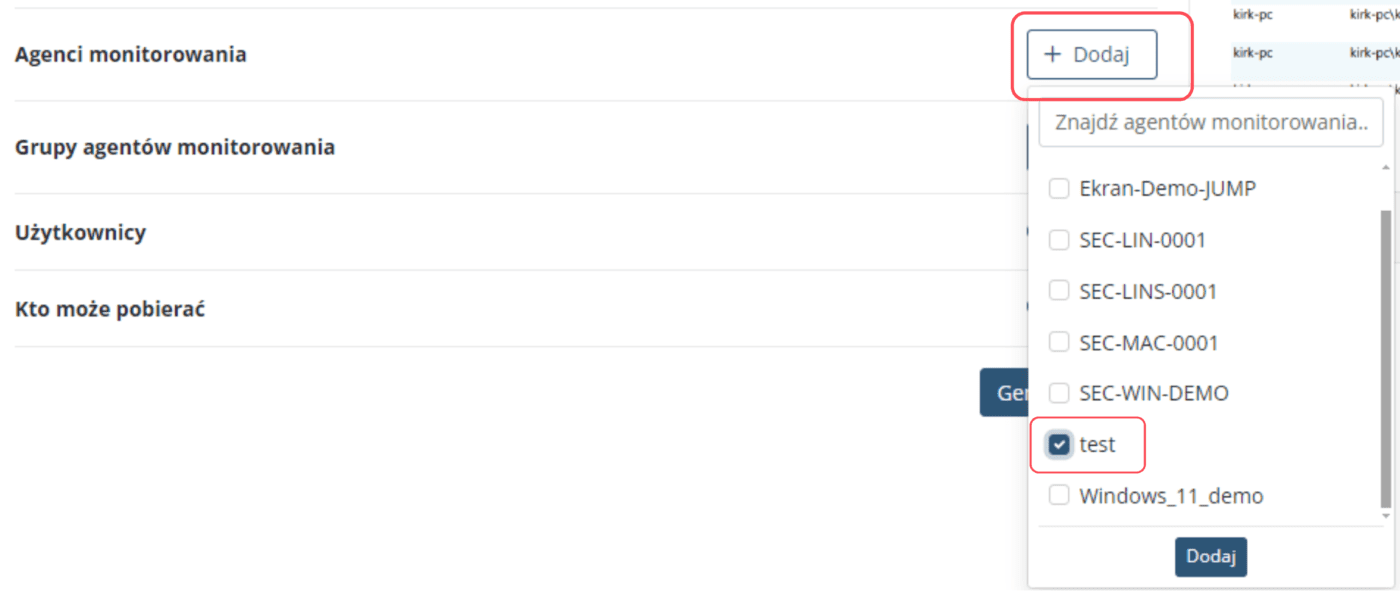

Opisy i podgląd raportów znajdują się w prawej części interfejsu. W sekcji Agenci monitorowania należy wybrać przycisk Dodaj i wybrać punkty końcowe systemu, dla których chcesz wygenerować raport. Można to zrobić, wstawiając nazwy punktów końcowych w polu wyszukiwania.

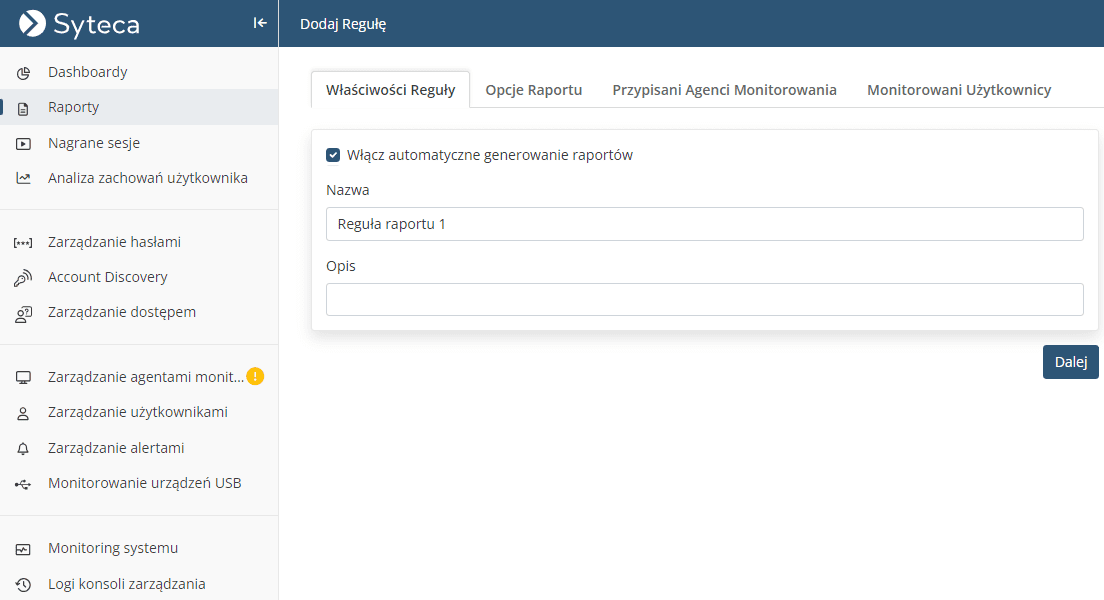

Pora na zdefiniowanie innych opcji i sfinalizowanie procesu za pomocą przycisku Generuj raport. Aby zaplanować raport, trzeba przejść do zakładki Zaplanowane raporty i kliknąć Dodaj.

Kolejnym krokiem jest przejście do opcji Dodaj regułę oraz zaznaczenie Włącz generowanie zaplanowanych raportów. Po wprowadzeniu nazwy reguły, można wybrać Dalej.

Ostatnim krokiem jest ustawienie parametrów raportu i wprowadzenie adresu e-mail, na który raport ma być wysyłany. Teraz już tylko trzeba wybrać przycisk Zakończ. Raport zostanie automatycznie utworzony i wysyłany na podany adres e-mail z określoną częstotliwością.

Podsumowanie

Monitorowanie i nagrywanie sesji RDP i SSH to nieodzowny element strategii bezpieczeństwa IT.

Syteca On-Premises jako kompleksowe narzędzie do rejestrowania i analizowania działań użytkowników, wspiera zarówno codzienną administrację, jak i reakcję na incydenty. Dzięki tej platformie firmy mogą znacząco zwiększyć dotychczasowy poziom bezpieczeństwa, spełnić wymagania audytowe i regulacyjne oraz zapewnić pełną transparentność działań w infrastrukturze IT.

Skontaktuj się z nami, aby dowiedzieć się jak Syteca może pomóc Twojej firmie w ochronie krytycznych zasobów.

![[BLOG] Okładka wpisy blogowe (5)](https://securivy.com/wp-content/uploads/2025/03/BLOG-Okladka-wpisy-blogowe-5-1400x793.png)