W dzisiejszych czasach zagrożenia związane z cyberbezpieczeństwem stają się coraz bardziej złożone i nieprzewidywalne. Firmy i instytucje muszą zmagać się z coraz większą liczbą ataków hakerskich, które mogą prowadzić do poważnych strat finansowych i reputacyjnych. Aby zapewnić kontrolę nad bezpieczeństwem sieci i danych, organizacje potrzebują kompleksowych systemów zabezpieczeń, które będą skutecznie wykrywać i reagować w czasie rzeczywistym na zagrożenia. W tym kontekście systemy klasy SIEM (Security Information and Event Management) stają się coraz bardziej popularne. Systemy te umożliwiają skuteczne wykrywanie i reagowanie na zagrożenia bezpieczeństwa poprzez analizowanie informacji i raportowanie ich z różnych źródeł i baz danych, takich jak logi zabezpieczeń, systemy alarmowe itp.

W tym artykule blogowym omówimy, czym są rozwiązania SIEM i jak działają. Dowiesz się, jakie korzyści wynikają z wdrożenia systemu SIEM, jakie są podstawowe funkcje, jakie są najnowsze trendy w dziedzinie SIEM i jak wybrać najlepszy system dla Twojej organizacji. Czytaj dalej, aby dowiedzieć się więcej o tym, jak systemy SIEM pozwalają zapewnić bezpieczeństwo Twojej organizacji.

Spis treści

Czym są systemy SIEM?

Systemy SIEM to skrót od anglojęzycznej nazwy „Security Information and Event Management”. Technologia łączy w sobie narzędzia klasy SEM („Security Event Management”) oraz SIM („Security Information Management”). Dzięki temu, rozwiązania SIEM oferują specjalistom ds. cyberbezpieczeństwa jedną platformę umożliwiającą monitoring i analizę wszelkich zdarzeń, jakie miały miejsce w sieci firmowej. W ten sposób, w zasięgu ręki pozostaje szybkie wykrycie podejrzanych aktywności i natychmiastowa reakcja na nie.

Jak działają systemy SIEM?

Technologia SIEM działa w oparciu o zbieranie i analizę logów z różnych źródeł – serwerów, routerów, firewalli czy aplikacji. Wszystkie te dane są generowane na co dzień, w ogromnej ilości, w obszarze infrastruktury technologicznej danej organizacji. Po procesie agregacji, następuje zaawansowana analiza pod kątem wykrycia potencjalnych zagrożeń oraz incydentów, nawet w czasie rzeczywistym.

W efekcie, administratorzy zyskują wgląd w to, co dzieje się w firmowej sieci komputerowej, na przykład informacje o tym, jakie dane przez nią przepływają lub jak pracownicy obchodzą się z zasobami.

Wykrywanie cyberzagrożeń w Twojej firmie

Systemy SIEM pozwalają na wykrywanie w czasie rzeczywistym nie tylko ataków z zewnątrz, ale również podejrzanych aktywności wewnętrznych. Powszechnie wiadomo, że działania insiderów potrafią być niszczycielskie i inwazyjne dla firmy, a metody ataków wewnętrznych mogą być różne. Szybkie wykrycie zagrożenia wewnętrznego jest niezwykle istotne, nie tylko za sprawą konsekwencji finansowych. Tego typu ataki mogą być powodem utraty tajemnic handlowych i przewagi konkurencyjnej na rynku pracy.

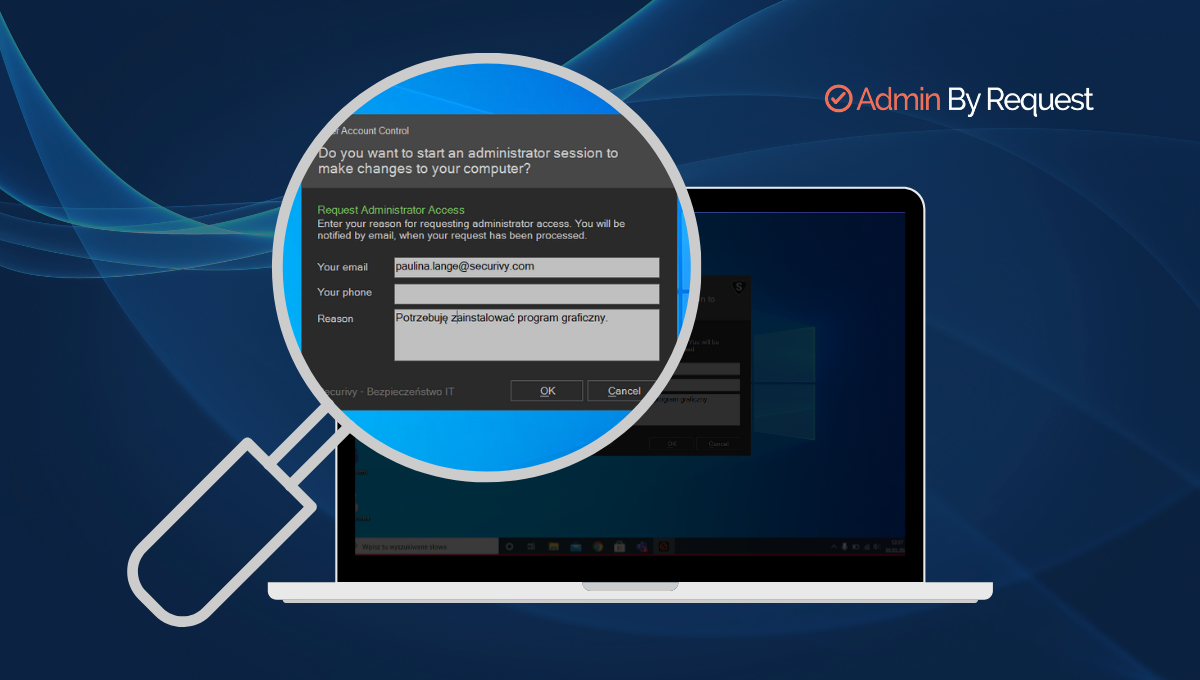

Odpowiedzią w tej kwestii mogą być systemy SIEM, które umożliwiają wykrycie pracowników naruszających zasady bezpieczeństwa IT lub celowo niszczących dane. SIEM oferuje również śledzenie przepływu informacji oraz identyfikację źródeł ataku.

Dlaczego warto wdrożyć SIEM w swojej firmie?

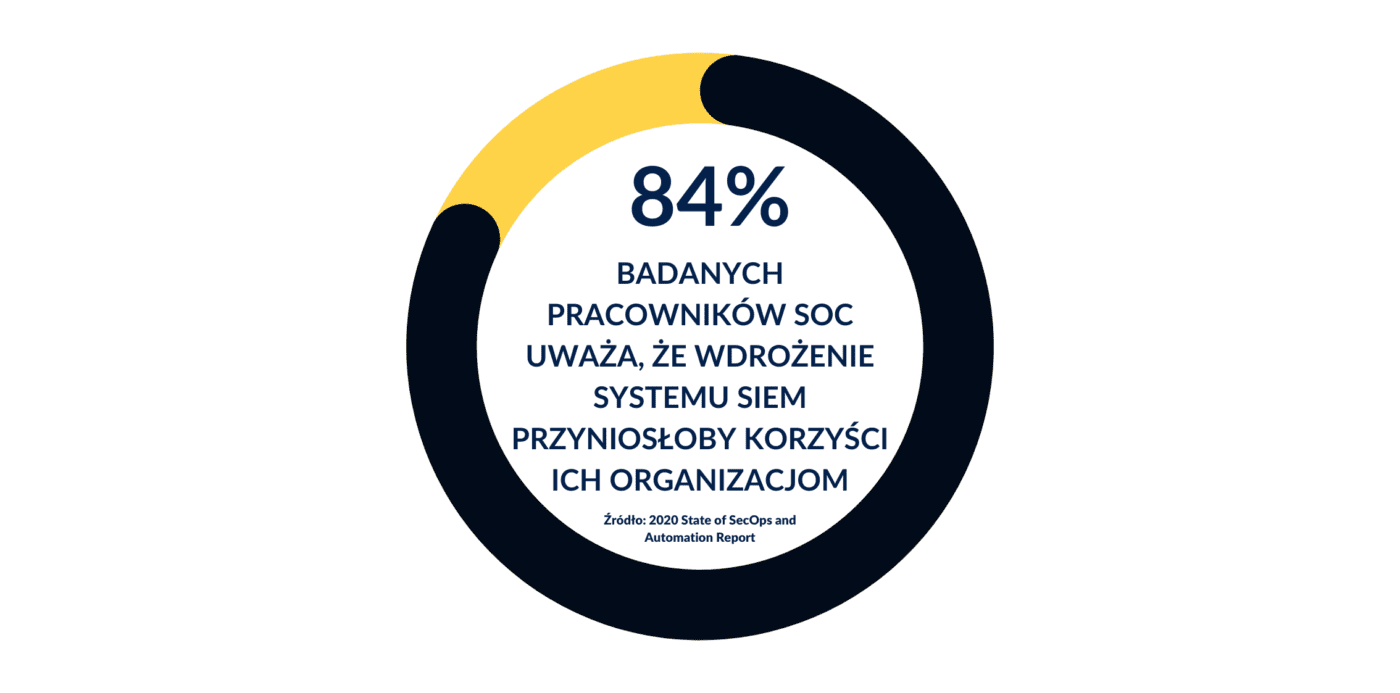

Korzyści z zastosowania systemów SIEM są liczne. Przede wszystkim pozwalają one na kontrolę ogromnej ilości informacji, na co dzień generowanych w infrastrukturze IT Twojej organizacji. SIEM odciąży Twój zespół ds. bezpieczeństwa – zgromadzi wszelkie dane, ustrukturyzuje je i przygotuje do szybkiej i prostej analizy. Ponieważ system SIEM to kompleksowa platforma łącząca technologie SIM („Security Information Management”) i SEM („Security Event Management”), wszystkie operacje dotyczące zarządzania zdarzeniami i informacjami, wykonywane są z poziomu z jednego miejsca. Znacznie zwiększa to wydajność i efektywność zespołów SOC.

Ostatnim, ale niemniej ważnym czynnikiem świadczącym o pozytywnym wpływie wdrożenia systemu SIEM jest zachowanie zgodności z normami i spełnienie wymagań regulacyjnych.

Co powinien posiadać nowoczesny system SIEM?

Rozwiązania SIEM nowej generacji powinny charakteryzować się kilkoma cechami, które sprawią, że rozwiązanie to, będzie w stanie sprostać problemom, z którymi boryka się większość zespołów ds. bezpieczeństwa w sieci organizacji:

1. Możliwość zarządzania danymi ze wszystkich dostępnych w systemie organizacji źródeł

Wykrywanie zagrożeń powinno obejmować wiele źródeł infrastruktury IT firmy. Systemy te powinny mieć dostęp do każdego miejsca w obszarze systemu organizacji, aby móc gromadzić dane, strukturyzować je i przeprowadzać analizę.

2. Niezawodna architektura Big Data

Przestoje w firmie mogą być niezwykle kosztowne, dlatego nowoczesne systemy SIEM powinny być przygotowane na niezawodne gromadzenie ogromnej ilości danych, na co dzień generowanych w systemie organizacji.

3. Wbudowany moduł UEBA (Analiza zachowań użytkowników i podmiotów)

Nowoczesny system SIEM opiera się na zachowaniu użytkownika i analizie jego działań. Dzięki temu, wykorzystując sztuczną inteligencję, może wykrywać wszelkie anomalie w aktywnościach użytkowników sieci firmowej, które mogą wskazywać na trwający atak.

4. Automatyzacja procesów cyberbezpieczeństwa i zarządzanie zdarzeniami bezpieczeństwa

Automatyzacja pozwoli odciążyć zespół ds. bezpieczeństwa od manualnej reakcji na cyberzagrożenie. Dzięki temu, wszelkie incydenty mogą zostać wykryte i rozwiązane w najkrótszym możliwym czasie, przy zaangażowaniu mniejszej liczby pracowników SOC.

5. Integracje z innymi narzędziami bezpieczeństwa IT

Organizacje budują środowiska zabezpieczające ich infrastrukturę IT, w oparciu o szereg różnych rozwiązań. Idealny system SIEM powinien być w stanie bezinwazyjnie integrować się z innymi narzędziami zabezpieczającymi.

6. Możliwość ustalania priorytetów związanych z reakcją na incydenty

Ilość danych w całej organizacji, które analizują na co dzień zespoły SOC jest ogromna. Aby zoptymalizować ich pracę, nowoczesne systemy SIEM zostały zaprojektowane tak, aby filtrować każdą ilość danych i eliminować fałszywe alarmy. Dzięki temu możliwe jest koncentrowanie się wyłącznie na zdarzeniach wymagających faktycznej reakcji.

Koszty wdrożenia SIEM-ów

Specjaliści ds. bezpieczeństwa zwykle o SIEM wypowiadają się następująco: „drogie”, „czasochłonne”, „skomplikowane”. Jednocześnie twierdzą oni , że korzyści jakie rozwiązanie SIEM zapewnia, są niezbędne dla strategii bezpieczeństwa każdej firmy.

Koszt wdrożenia systemu SIEM może być różny i zależny od wielu czynników, takich jak liczba urządzeń, poziom rozbudowania sieci firmowej, ilość potrzebnych licencji, itp. Warto jednak zaznaczyć, że systemy SIEM są inwestycją, która może zapobiec cyberzagrożeniom i stratom finansowym. Koszty wdrożenia tego typu rozwiązania są zwykle niższe, niż koszty poniesione w wyniku naruszenia bezpieczeństwa IT.

Zarządzanie informacjami i zdarzeniami w firmie – Logsign

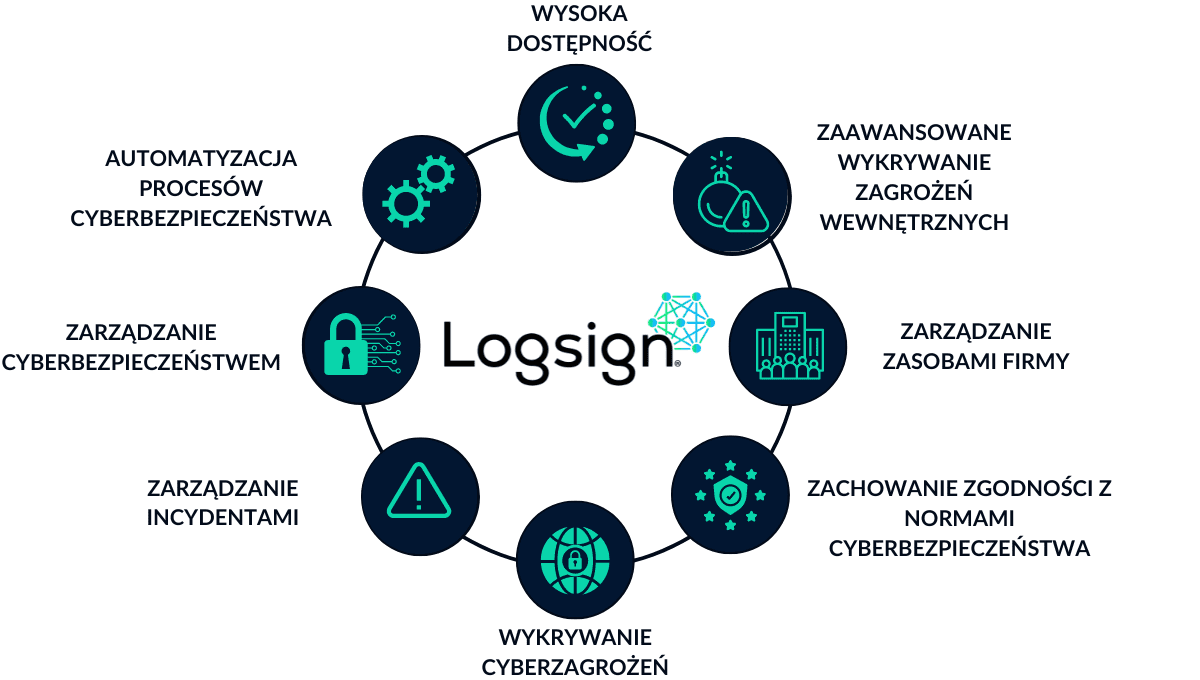

Logsign to narzędzie umożliwiające gromadzenie, przechowywanie i monitorowanie informacji z różnych źródeł w infrastrukturze IT organizacji. Rozwiązanie to, to jednak więcej niż standardowy SIEM. Logsign łączy w sobie technologie SIEM oraz SOAR (Security Automation, Orchestration and Response). Dzięki temu możliwa jest skuteczna automatyzacja procesów cyberbezpieczeństwa, zapewnienie płynności pracy i natychmiastowa reakcja na zagrożenia.

Rozwiązanie Logsign może być dostoswane do budżetu Twojej firmy, za sprawą elastycznego schematu wyceny. Logsign spełnia wszystkie wymagania dotyczące nowoczesnego systemu SIEM, który zapewni kontrolę nad aktywnością użytkowników w Twojej firmie, zadba o płynność pracy i natychmiastową reakcję na zagrożenia:

- Infrastruktura Big Data z nieskończoną skalowalnością

- Nieograniczone możliwości gromadzenia i przechowywania danych

- Szybka i skuteczna ochrona danych

- Wykrywanie wszelkich zagrożeń w cyberprzestrzeni

- Automatyzacja i zarządzanie procesami cyberbezpieczeństwa w firmie

- Natychmiastowa reakcja na incydenty

- Szerokie możliwości integracyjne

- Archiwum incydentów

- Proste pulpity nawigacyjne

Czym jest moduł SOAR w Logsign?

SOAR w narzędziu Logsign to moduł do automatyzacji reakcji na zdarzenia bezpieczeństwa. SOAR w Logsign pozwala na tworzenie reguł i skryptów, które są wykonywane w czasie rzeczywistym, w odpowiedzi na zdarzenia wykryte przez system monitorujący. Automatyzacja tych procesów pozwala na eliminację ludzkich błędów oraz natychmiastową reakcję na zagrożenie.

SIEM łączy się z modułem SOAR – to dwie uzupełniające się technologie, które wdrożone razem za sprawą Logsign – znacznie podniosą poziom bezpieczeństwa IT Twojej organizacji.

Chcesz dowiedzieć się więcej o rozwiązaniu Logsign? Skontaktuj się z nami poprzez formularz. Odpowiemy na wszystkie Twoje pytania i wątpliwości, a także przekażemy dostęp do materiałów oraz dokumentacji.