Pomimo ogromnego wysiłku wkładanego w budowę i wdrożenie systemów wykrywających zagrożenia wewnętrzne w systemach firm, identyfikacja szkodliwych aktywności zajmuje tygodnie, a nawet miesiące. Jednym ze sposobów prewencji tego typu ataków jest badanie wykorzystywanych technik, ich analiza oraz podjęcie odpowiednich działań, które pozwolą na zabezpieczenie infrastruktury IT przed insiderami.

W tym artykule przedstawimy najczęstsze techniki stosowane przez insiderów oraz objawy, które wskazują na ich szkodliwą ingerencję w system organizacji.

Spis treści

Dlaczego szybkie wykrycie zagrożenia wewnętrznego jest tak istotne?

Ataki wewnętrzne to działania podjęte zwykle przez zaufanych użytkowników, który posiadają dostęp do chronionych zasobów. Z tego względu są one tak trudne do wykrycia i opanowania. Wiele przedsiębiorstw, które na co dzień działają w cyberprzestrzeni, cierpi właśnie z powodu ataków wewnętrznych i konsekwencji jakie one za sobą niosą. Koszty naruszeń wewnętrznych to wartość utraconych zasobów, ale również straty potencjalnych, przyszłych zysków firmy. Tego typu zagrożenia mogą doprowadzić nie tylko do ogromnych strat finansowych. Często są one także powodem utraty tajemnic handlowych i przewagi konkurencyjnej na rynku pracy.

Techniki ataków wewnętrznych

Rodzaj oraz poziom naruszenia wewnętrznego zwykle zależą od:

- Zamiaru użytkownika

- Poziomu umiejętności technicznych

- Znajomości systemu bezpieczeństwa organizacji

- Poziomu dostępu uprzywilejowanego

Biorąc pod uwagę pierwszy w punktów – należy zaznaczyć, że nie wszystkie zagrożenia wewnętrzne są wywołane przez osoby o złych zamiarach. Nieświadomi szkodliwych aktywności pracownicy, także mogą łamać zasady bezpieczeństwa, z powodu zaniedbania higieny pracy w cyberprzestrzeni. Takie incydenty są znacznie powszechniejsze niż świadome działania hakerów. Niezależnie od intencji użytkownika systemu, kluczowa jest możliwość monitorowania i obserwowania każdej osoby w systemie Twojego przedsiębiorstwa.

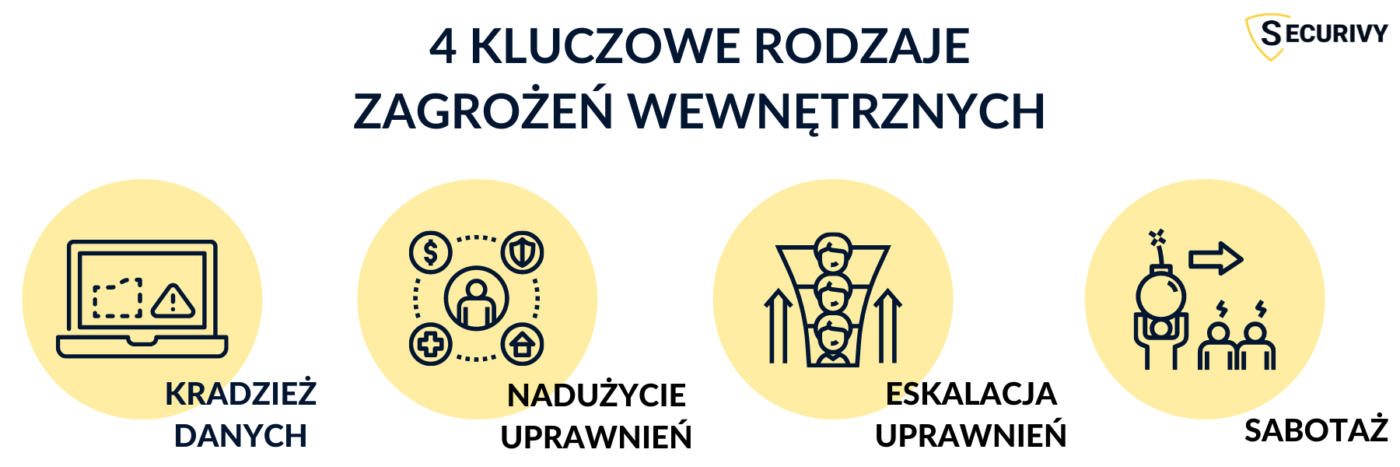

Rodzaje Insider Threats

Kradzież danych

Jest to najbardziej powszechny rodzaj zagrożenia wewnętrznego. Motywy tego typu działań mogą być różne: zyski finansowe, zemsta niezadowolonego pracownika, szpiegostwo lub haktywizm.

Podejrzane aktywności, które mogą wskazywać na tego typu zagrożenie to m.in.:

- Uzyskiwanie dostępu do wrażliwych danych i informacji poza godzinami pracy, na przykład w nocy

- Pobieranie danych na urządzenia osobiste

- Wysyłanie krytycznych danych poza chroniony obszar sieci

- Pominięcie utworzenia kopii zapasowej danych lub jej uszkodzenie

Nadużycie uprawnień

Użytkownicy mający podwyższone uprawnienia mogą świadomie lub nieświadomie nadużywać swoich praw dostępu do krytycznych zasobów organizacji. Ten rodzaj zagrożenia wewnętrznego jest szczególnie trudny do opanowania. Uprzywilejowani insiderzy mają wiele możliwości do ukrycia swoich działań. Istnieją jednak pewne zachowania użytkowników, które mogą wskazywać na szkodliwą aktywność, związaną z nadużyciem uprawnień uprzywilejowanych:

- Masowe pobieranie wrażliwych danych

- Wysyłanie poufnych, nieszyfrowanych plików poza chroniony obszar

- Nietypowa aktywność w sieci

- Tworzenie kont uprzywilejowanych bez wcześniejszych ustaleń z administratorami

- Wdrażanie do systemu podejrzanego oprogramowania

- Zmiany w konfiguracjach zabezpieczeń

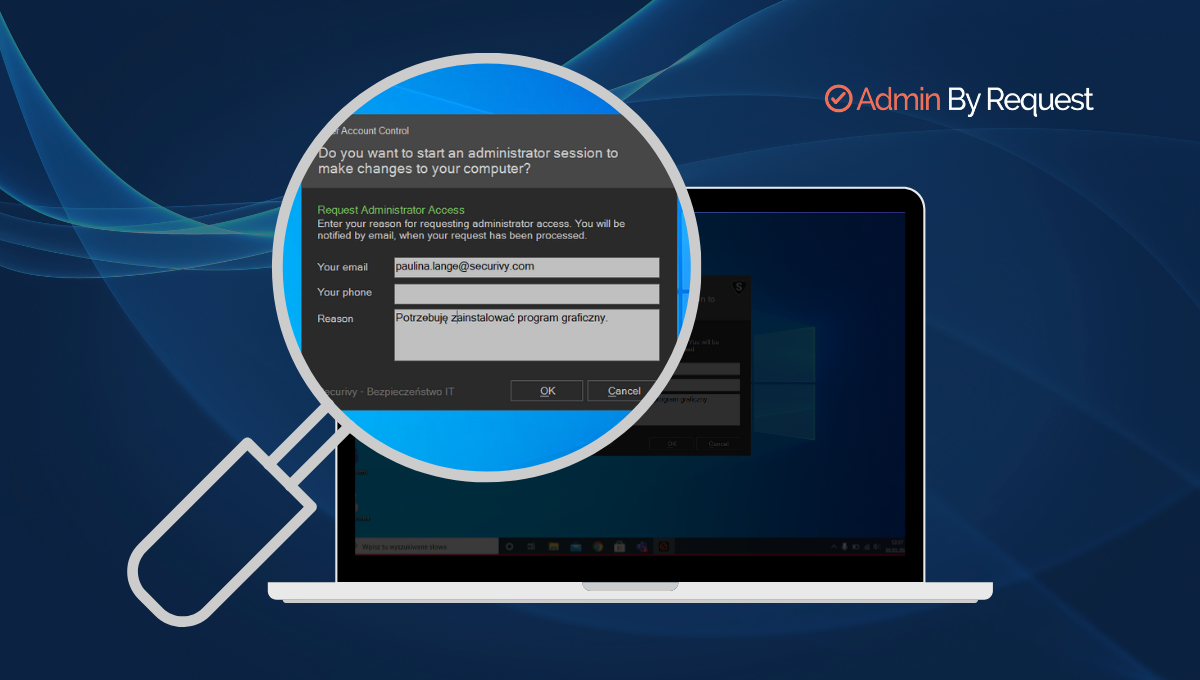

Eskalacja uprawnień

Zagrożeniem dla organizacji może być zwykły użytkownik, który bez odpowiedniego zarządzania dostępem uprzywilejowanym w systemie, stopniowo uzyskuje coraz większe uprawnienia. Mowa tutaj o niekontrolowanej eskalacji uprawnień oraz wykorzystaniu w tym celu luk w zabezpieczeniach oraz błędów konfiguracji w oprogramowaniu zabezpieczającym przed tym zjawiskiem. Do działań, które mogą wskazywać na eskalację uprawnień w infrastrukturze IT organizacji należą:

- Częste i zbędne prośby o dostęp uprzywilejowany

- Zainteresowanie danymi i zasobami, do których użytkownik nie ma i nie potrzebuje na co dzień dostępu

- Instalacja nieautoryzowanego i podejrzanego oprogramowania

Sabotaż

Motywy podjęcia prób sabotażu z wykorzystaniem aktywów organizacji mogą być różne. Konsekwencją jest zwykle uszkodzenie lub usunięcie danych, świadome niszczenie infrastruktury IT organizacji lub fizyczne uszkodzenia sprzętu firmowego.

Czynnikami, które mogą wskazywać na planowany przez pracownika sabotaż są:

- Liczne konflikty między współpracownikami lub pracownikiem i przełożonym

- Żądanie dostępu do zasobów, których użytkownik nie potrzebuje do wykonania swoich codziennych obowiązków

- Celowe pomijanie tworzenia kopii zapasowych

- Wprowadzania zmian w danych i zasobach

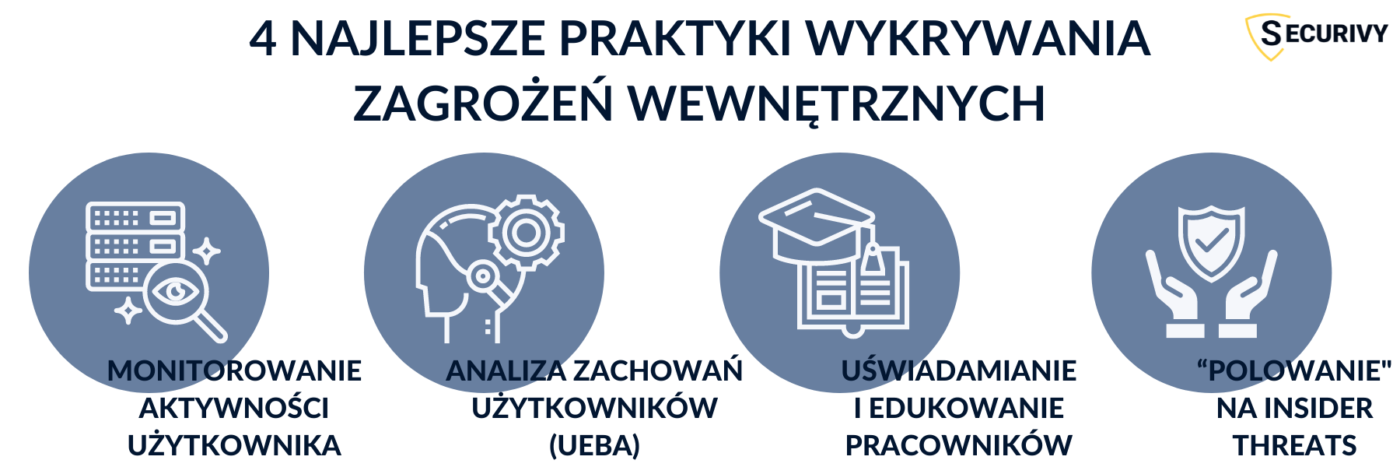

Najlepsze praktyki wykrywania zagrożeń wewnętrznych

Wybór i wdrożenie odpowiednich narzędzi pozwalających na wykrycie zagrożeń wewnętrznych ma ogromne znaczenie w kwestii szybkiej i skutecznej reakcji na wspomniane incydenty.

Przenalizujmy szczegółowo najlepsze metody, które pomogą Ci zabezpieczyć system przez Insider Threats.

Monitorowanie aktywności użytkownika

Jest to najbardziej powszechna metoda wykrywania zagrożeń wewnętrznych. Narzędzia do monitorowania pracowników odpowiedzialne są za kontrolę wszystkich działań użytkowników, ich analizę i porównanie z regułami oraz standardami bezpieczeństwa. Każda podejrzana aktywność będzie skutkowała natychmiastowym wysłaniem alertu, czyli powiadomieniem administratora ochrony systemu. Niezależnie od tego, czy podejrzana aktywność to nieświadomy błąd pracownika, czy celowe działanie intruza, w błyskawicznym czasie będą mogły zostać podjęte odpowiednie kroki prewencyjne.

Ekran System pozwala na wykrywanie zagrożeń wewnętrznych w czasie rzeczywistym. Gdy narzędzie wykryje potencjalne zagrożenie, wysyła stosowny alert do administratora ds. bezpieczeństwa, aby mógł on zdecydować, czy użytkownik rzeczywiście zagraża bezpieczeństwu firmy i w razie potrzeby zablokować dalsze działania insidera.

Analiza zachowań użytkowników (UEBA)

Technologia UEBA oparta jest na algorytmach sztucznej inteligencji, które stale analizują dane dotyczące zwykłych zachowań użytkowników, tworząc tym samym punkt odniesienia dla wszystkich osób poruszających się w obrębie infrastruktury IT organizacji. Takie rozwiązanie pozwala na wykrycie działań, które odbiegają od schematu i sklasyfikowanie ich jako potencjalne zagrożenia.

Moduł UEBA w Ekran System odpowiedzialny jest m.in. za ostrzeganie funkcjonariusza ds. bezpieczeństwa o połączeniu użytkownika z serwerem w nietypowych godzinach (w nocy, poza standardowym harmonogramem dnia). Takie zachowanie może świadczyć o chęci podjęcia szkodliwych działań.

Uświadamianie i edukowanie pracowników w temacie Insider Threats

Poleganie jedynie na technologiach i narzędziach do wykrywania zagrożeń wewnętrznych nie zawsze jest wystarczającym zabezpieczeniem. Zmiana tego systemu i podejście skoncentrowane na użytkownikach pomoże wykryć inne wskaźniki Insider Threats. Dzięki temu pracownicy będą bardziej świadomi swoich działań i obowiązków. Ich edukacja może poprawić świadomość bezpieczeństwa i pozwolić na zmniejszenie liczby restrykcyjnych kontroli.

“Polowanie” na Insider Threats

Jest to jedna z aktywnych metod wykrywania zagrożeń wewnętrznych. Specjaliści pozostają o krok przed insiderami i prewencyjne szukają możliwych oznak włamania. Aby działania te były skuteczne, wymagana jest regularna analiza ogromnej ilości danych, takich jak: okoliczności poprzednich zdarzeń związanych z bezpieczeństwem IT, oceny ryzyka, dzienniki podejrzanej i niedbałej aktywności użytkowników.

Ekran System umożliwia przegląd rozbudowanych raportów dotyczących sesji użytkowników w systemie. Przesyłane przez oprogramowanie raporty zawierają między innymi czas aktywności i czas nieaktywności czy oceny ryzyka podjętych działań. Wszystkie informacje przedstawione są w przejrzystej tabeli, co sprawia, że najważniejsze dane widoczne są od razu.

Chroń się przed zagrożeniami wewnętrznymi z Ekran System

Zagrożenia wewnętrzne mogą przybierać wiele form – od przypadkowych potknięć zwykłych użytkowników, po złośliwe, dobrze zaplanowane i destrukcyjne ataki. Niezależnie od rodzaju incydentu, kluczowym jest, by był on natychmiast wykryty i opanowany. Ekran System pozwoli Ci na wdrożenie kilku metod wykrywania zagrożeń wewnętrznych i zapewnienie tym samym kompleksowej ochrony. Dzięki temu możesz uniknąć instalacji, konfiguracji oraz integracji wielu narzędzi stworzonych do tego celu.

Rozwiązanie Ekran System łączy w sobie narzędzia do monitorowania aktywności użytkowników, zarządzania dostępem uprzywilejowanym, moduł UEBA oparty na sztucznej inteligencji, a także możliwość audytowania i raportowania działań pracowników.

Skontaktuj się z nami, aby zapoznać się z wszystkimi szczegółami. Oferujemy pomoc we wdrożeniu i konfiguracji narzędzia. Zabezpiecz system Twojej firmy przed zagrożeniami wewnętrznymi już dziś.