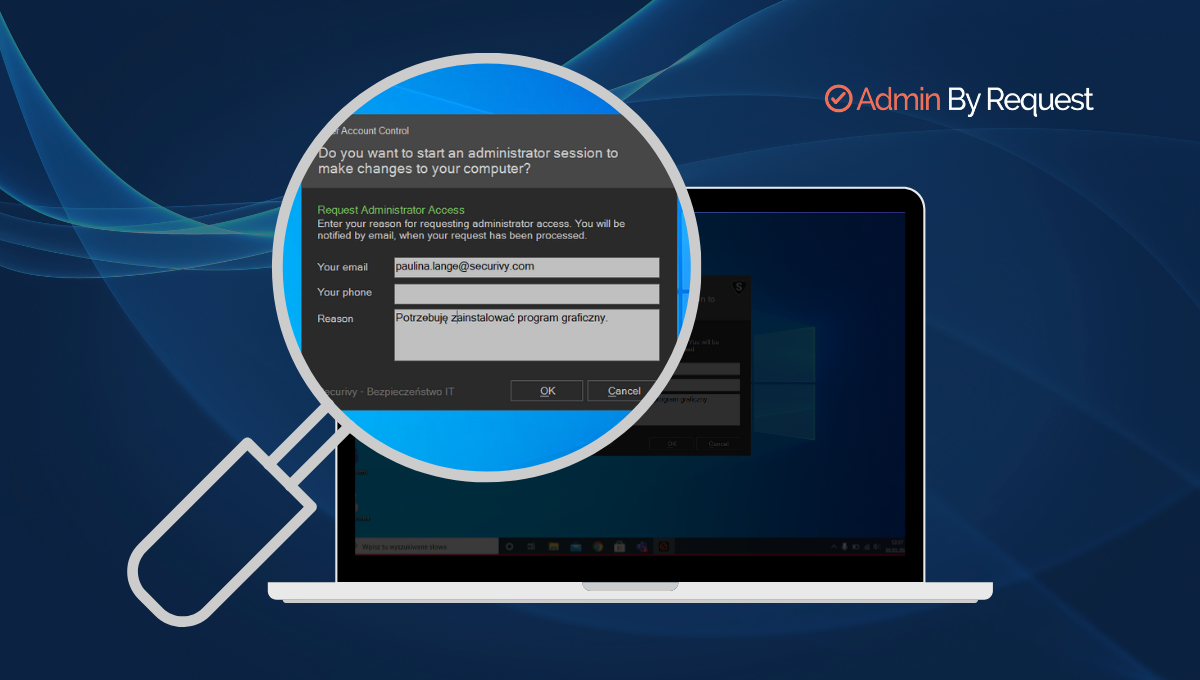

Integracje Admin By Request – Slack

Uzyskaj dostęp do naszej podstawowej funkcji Admin By Request i obsługuj wnioski oraz prośby o...

Właściciel urządzenia – nowa funkcja w Admin By Request

Wraz z ostatnią aktualizacją 7.4 Admin By Request, dodana została nowa funkcja – Właściciel urządzenia....

Usługi informatyczne – co musisz wiedzieć?

Usługi IT odnoszą się do połączenia i zastosowania wiedzy biznesowej oraz technicznej w celu umożliwienia...

Zagrożenia wewnętrzne – statystyki i przewidywania – AKTUALIZACJA

Ataki wewnętrzne to nadal jedne z kluczowych zagrożeń cyberbezpieczeństwa korporacyjnego. Alarmujące statystyki z 2019 i...

Shadow IT – czym jest i jak się przed tym zabezpieczyć?

Administratorzy zwykle nie mają kontroli nad wykorzystywanymi przez użytkowników systemu aplikacjami. Osoby odpowiadające za firmowe...

Funkcje klasy PAM w Syteca

Syteca to nie tylko niezwykle wydajna, ale także łatwa w użyciu platforma do zarządzania ryzykiem...

Metody ataków wewnętrznych i sposoby na ich wykrycie

Pomimo ogromnego wysiłku wkładanego w budowę i wdrożenie systemów wykrywających zagrożenia wewnętrzne w systemach firm,...

Co to jest atak brute force i jak się przed nim chronić?

Do wirtualnego świata przybywa coraz więcej użytkowników podatnych na wszelkiego rodzaju zagrożenia. Równolegle rośnie więc...

Ochrona lokalnego konta administratora – Microsoft LAPS vs Break Glass Account

Pojawienie się nowej funkcji w Admin By Request pozwala na ograniczenie potrzeby używania niezmiennego hasła...

Czym jest phishing? Nietypowe metody wykorzystywane w atakach phishingowych

Phishing to jedna z najbardziej powszechnych metod kradzieży danych oraz tożsamości. Przynosi ona cyberprzestępcom ogromne...