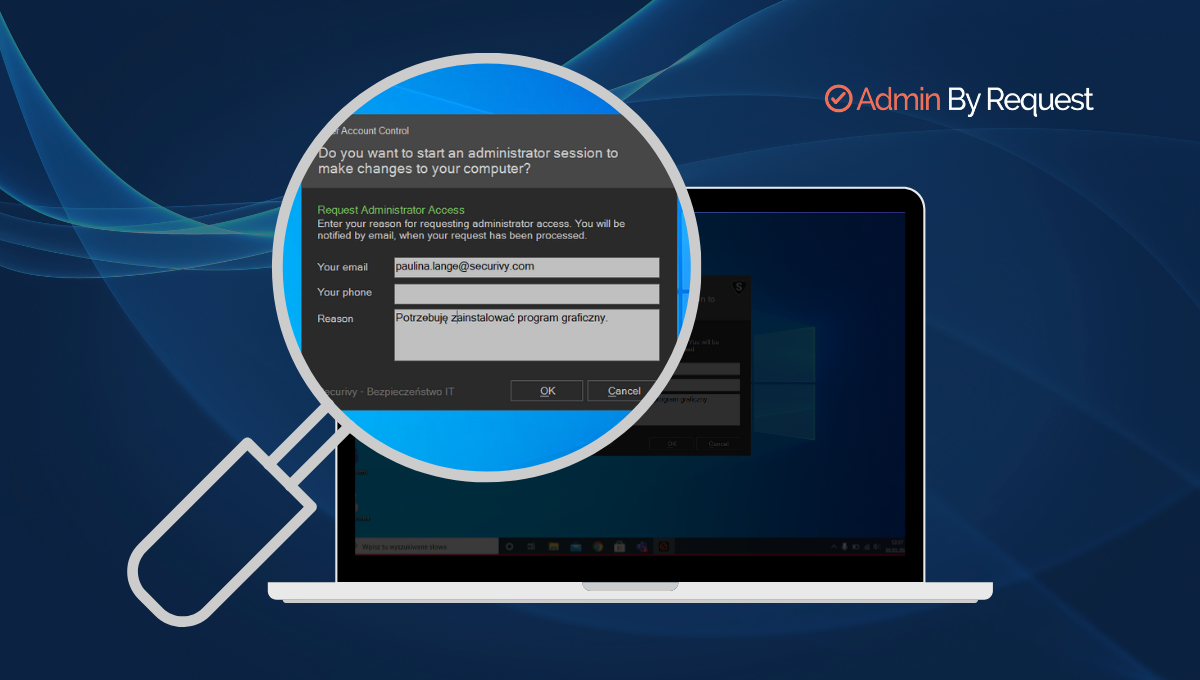

Ochrona lokalnego konta administratora – Microsoft LAPS vs Break Glass Account

Pojawienie się nowej funkcji w Admin By Request pozwala na ograniczenie potrzeby używania niezmiennego hasła...

Czym jest phishing? Nietypowe metody wykorzystywane w atakach phishingowych

Phishing to jedna z najbardziej powszechnych metod kradzieży danych oraz tożsamości. Przynosi ona cyberprzestępcom ogromne...

Zabezpieczenie punktów końcowych w firmowym systemie – cel na rok 2022

Przełom lat 2020 i 2021 pozwolił wyciągnąć cenne wnioski dotyczące bezpieczeństwa IT w organizacjach. Był...

5 wyzwań związanych z zarządzaniem dostępem uprzywilejowanym dla organizacji

Zarządzanie dostępem uprzywilejowanym to połączenie rozwiązań IT i technologii używanych do zabezpieczania, kontrolowania oraz monitorowania...

Jak wyglądało cyberbezpieczeństwo w 2021 roku?

O cyberbezpieczeństwie zrobiło się szczególnie głośno w 2020 roku, gdy wiele firm chcących kontynuować swoją...

Dlaczego warto monitorować firmy zewnętrzne i zdalnych konsultantów za pomocą Ekran System?

Do serwerów dużych przedsiębiorstw często mają dostęp firmy zewnętrzne, realizujące usługi outsourcingowe. Wraz ze wzrostem...

Zagrożenia wewnętrze – statystyki i strategia ochrony

W dobie dynamicznej cyfryzacji zagrożenia wewnętrzne stale się zmieniają i rozwijają. Ataki tego typu stają...

Bezpieczeństwo IT w 2024 Roku – Jak Chronić Firmy przed Cyberatakami?

Wraz z rosnącą cyfryzacją biznesu, bezpieczeństwo IT staje się jednym z najważniejszych filarów działalności każdej...

Securivy na Advanced Threat Summit 2021

Wraz z końcem roku nasz zespół szkoli się i zdobywa najświeższą wiedzę ze świata cyberbezpieczeństwa....

Monitorowanie pracy zdalnej

Home office jest codziennością dla wielu ludzi, a większość firm i organizacji działa w takim...