Wyciek danych z firmy

W świecie upowszechniającej się cyfryzacji i digitalizacji, firmy powinny być świadome problemów, jakie spowoduje wyciek...

Najlepsze komunikatory internetowe. Jak wybrać komunikatory dla firm?

W dzisiejszych czasach komunikatory internetowe są kluczowym narzędziem zapewniającym efektywną wymianę informacji w firmach. Praca zdalna oraz...

Wersja 7.0 Ekran System już dostępna!

Rozwijające się możliwości technologiczne, zbieranie wniosków na podstawie doświadczeń użytkownika oraz stałe podążanie za poprawą...

5 oznak, które mogą prowadzić do cyberzagrożenia w Twojej firmie

Jednym z najważniejszych czynników ochrony przed cyberzagrożeniami jest ich wczesne wykrycie. Istotne jest więc obserwowanie...

Securivy i Ekran System na Konferencji Pancernik Security Show 2022

Październik co roku upływa pod hasłem poszerzania wiedzy o świecie cybersecurity, bowiem jest to europejski...

Strategia ochrony przed zagrożeniami wewnętrznymi

Każda organizacja pracująca z danymi wrażliwymi musi zadbać o ochronę przed atakami wewnętrznymi. Stanowią one...

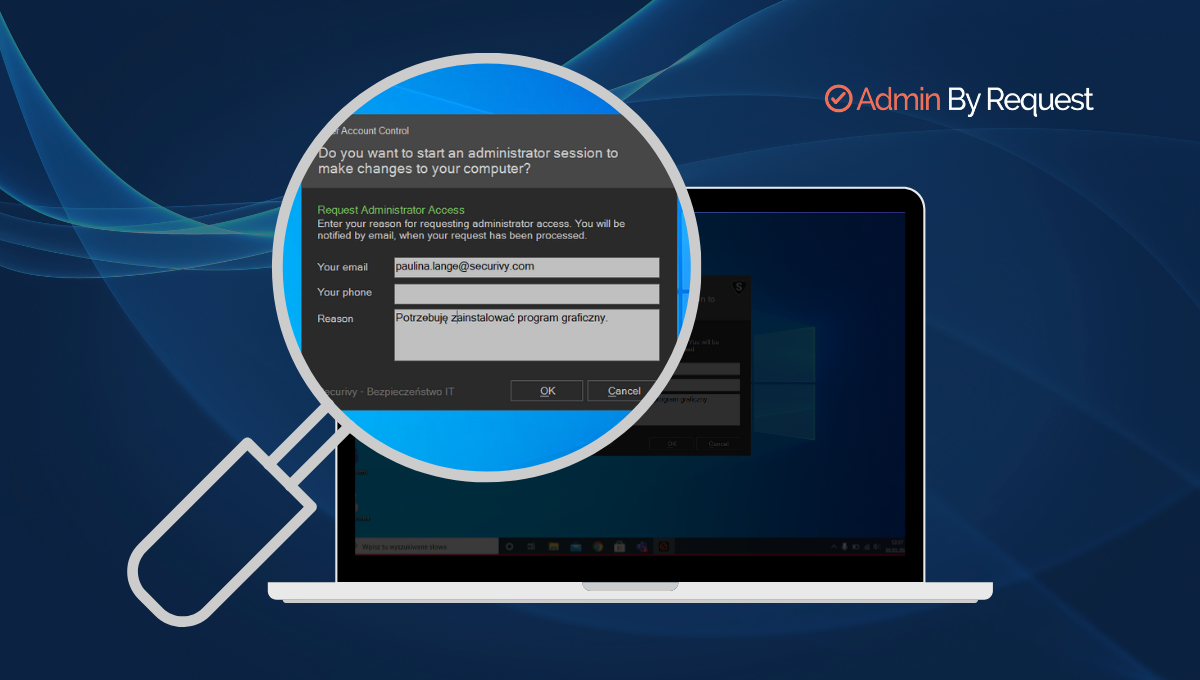

Integracje Admin By Request – Splunk

Jedną z najważniejszych funkcji programu Admin By Request jest możliwość zbierania danych o użytkownikach oraz...

Jak dbać o bezpieczeństwo poczty elektronicznej?

Korzystanie z poczty e-mail jest dla wielu z nas rutynową czynnością – prowadzimy w ten...

Integracje Admin By Request – Microsoft Power BI

Admin By Request oferuje usprawnienie dla klientów, którzy w ramach swojej strategii biznesowej korzystają z...

Integracje Admin By Request – Azure Sentinel

Dodaj kolejną warstwę zabezpieczeń infrastruktury IT Twojej firmy dzięki dodanej w ostatnim czasie integracji Admin...