Category Archives: Zarządzanie IT

Funkcje klasy PAM w Syteca

Syteca to nie tylko niezwykle wydajna, ale także łatwa w użyciu platforma do zarządzania ryzykiem...

Dlaczego warto monitorować firmy zewnętrzne i zdalnych konsultantów za pomocą Ekran System?

Do serwerów dużych przedsiębiorstw często mają dostęp firmy zewnętrzne, realizujące usługi outsourcingowe. Wraz ze wzrostem...

Zagrożenia wewnętrze – statystyki i strategia ochrony

W dobie dynamicznej cyfryzacji zagrożenia wewnętrzne stale się zmieniają i rozwijają. Ataki tego typu stają...

Bezpieczeństwo IT w 2024 Roku – Jak Chronić Firmy przed Cyberatakami?

Wraz z rosnącą cyfryzacją biznesu, bezpieczeństwo IT staje się jednym z najważniejszych filarów działalności każdej...

Securivy na Advanced Threat Summit 2021

Wraz z końcem roku nasz zespół szkoli się i zdobywa najświeższą wiedzę ze świata cyberbezpieczeństwa....

Monitorowanie pracy zdalnej

Home office jest codziennością dla wielu ludzi, a większość firm i organizacji działa w takim...

PAM (Privileged Access Management) – czym jest i do czego służy?

Dostęp uprzywilejowany to termin używany do określenia dostępu do możliwości wykraczających poza Dostęp uprzywilejowany to...

Monitorowanie czasu pracy na komputerze

Ewidencja czasu pracy jest jednym z najważniejszych dokumentów pozwalających na szczegółowe rozliczenie pracownika i naliczenie...

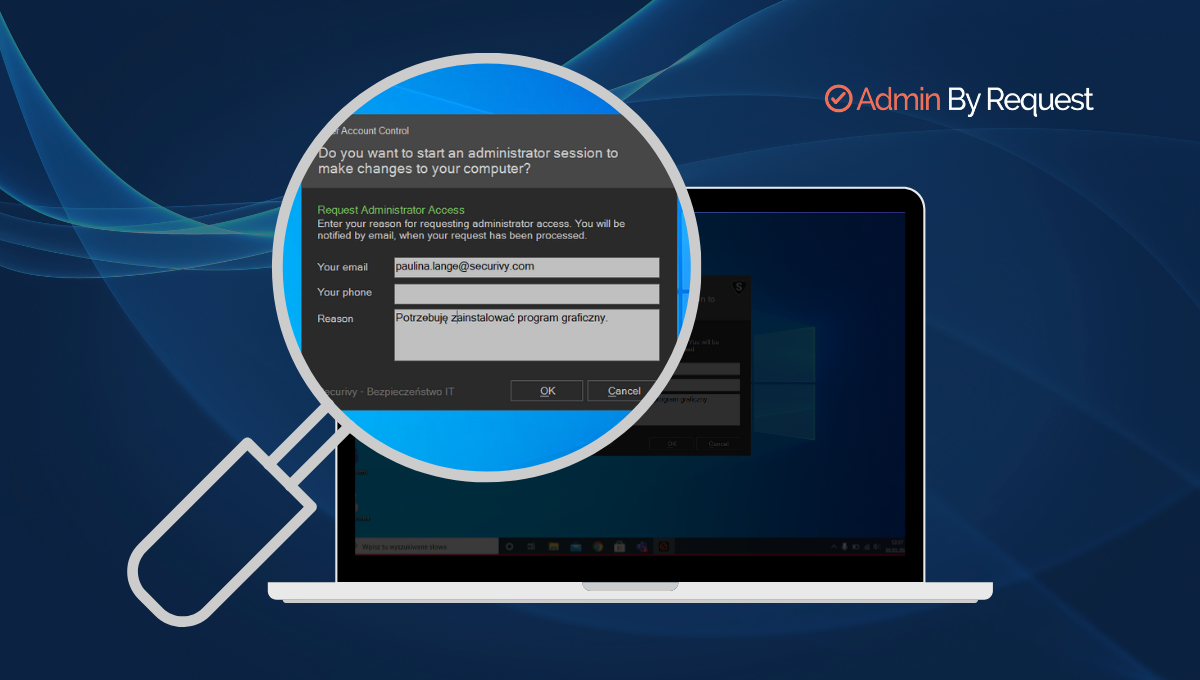

Problemy związane z ograniczeniami uprawnień dla pracowników

Dostęp uprzywilejowany otwiera szereg możliwości w obszarze infrastruktury IT firmy. Zarządzanie systemem organizacji, oprogramowaniem oraz...

Najlepsze praktyki podnoszenia uprawnień w systemach Windows

(Nie)bezpieczne podnoszenie uprawnień W Windows istnieją jedynie dwa rodzaje uprawnień, o skrajnych poziomach dostępu do...